【カメラのぞき見】6,000ヶ所以上の防犯・監視カメラ映像が「のぞき見サイト」で公開状態に

下の画像はロシアのWebサイトで、全世界の防犯・監視カメラの映像を集めているもの。ネットの掲示板などでは以前から指摘されていたが、2016年1月になってニュースサイトが取り上げたことから、テレビや新聞などが一斉に「防犯・監視カメラののぞき見サイトがある」として大きく報道した。

ロシアの防犯・監視カメラのぞき見サイト。パスワードがかかっていない防犯・監視カメラを収集して表示している。

このサイトは国別に防犯・監視カメラの映像をまとめているが、2016年1月上旬の段階で国内6,000件超のカメラ映像を見ることができた。オフィス、コンビニ、デパート、レストラン、遊戯施設、駐車場などに設置されている防犯カメラの映像が筒抜けになっていたのである。オフィスでは社員が働く様子が見えていたほか、コンビニやデパートなどでは人の顔が判別できるものもあった。ネットの掲示板などでは「着替えの様子が写っていた」「違法と思われる店舗の防犯カメラがある」などとして注目されてしまった。

これらの防犯・監視カメラは、インターネットに接続されているIPカメラであり、管理会社などがネット経由で監視することができる。遠隔地の防犯カメラを低コストで監視できるため、現在ではほとんどがネット接続するIPカメラを使っている。

なぜこれらの防犯・監視カメラが、のぞき見サイトで見られる状態になっていたのだろうか。理由はなんと「パスワードがかかっていなかった」という単純な理由だった。

防犯・監視カメラを販売しているメーカーによると「パスワードをかけずに設置しているお客様、設置業者が多かったようだ。外部からのアクセスを防ぐためにパスワードをかけることを推奨しているが、それを守っていないところが多かったと思われる」とコメントしている。

実際にのぞき見サイトにある映像を見てみると分かるが、パスワードはかかっておらず、またURLアドレスにもパスワードは含まれていない。このサイトの説明文にも「パスワードがかかっていないものだけを収集して表示している。不正アクセスではない」と書かれていた。

つまり防犯・監視カメラの”のぞき見”ではなく、最初から公開状態のカメラだったのである。カメラを設置している業者や管理会社のミスだと言えるだろう。パスワードをかけていない理由は推測になるが「そもそも外部からアクセスできるカメラだと認識していなかった」「管理の都合上、パスワードなしの方が楽だった」「設置業者にセキュリティ意識がなかった」などが考えられる。

この問題はテレビや新聞が大きく報道したことから認識され、メーカーが注意喚起を出したり、全国チェーンのコンビニが設定を変更したりするなどして改善はされている。しかしながら報道から1ヶ月過ぎた2月中旬になっても、まだ国内3,000ヶ所以上の防犯・監視カメラがのぞき見サイトで見られる状態になってしまっている。

目次へ戻る

【事例】コピー複合機・NAS・IP電話などの独立ハードウェアでも漏えいが起きている

このように防犯カメラのぞき見は、「ネットワークに接続していることを意識していない」ことが原因だった。同様の問題は、コピー複合機・NAS・IP電話でも起きている。いずれも社内の情報システムとは別の形で「独立してネットに接続しているハードウェア」の問題だ。

今まで起きている独立してネットに接続しているハードウェアでのトラブルをまとめておこう。

独立したハードウェアでのセキュリティトラブル

26の大学でコピー複合機などのデータが丸見え状態に(2016年1月)

全国の国公立大学・私立大学・高校など26校で、コピー複合機・プリンターが外部からアクセスできる状態になっていた問題。2016年1月に朝日新聞が報道した。コピー複合機に保存されていた文書が流出した疑いがある。主にパスワードをかけていなかったことが原因だ。

コピー複合機のセキュリティ問題報道で各社が注意喚起(2013年11月)

コピー複合機やプリンターなどで情報漏えいが起きているとの報道から、コピー複合機などのメーカーが2013年11月に注意喚起を出した。ファイアウォール、パスワード設定などのセキュリティ対策を強化することを呼び掛けた。

首都大学東京のNASが外部からFTP接続できる状態で放置(2015年1月)

首都大学東京のNASが外部からアクセスできる状態になっており、受験者の個人情報が含まれた延べ5万1,000人分のデータが流出。FTPがパスワードなしで公開状態になっており、かつファイルにもパスワードがかかっていなかった。

企業のIP電話が外部から利用され国際電話に利用される事件(2015年6月)

企業が使っていたIP電話が乗っ取られ、国際電話の有料ダイヤルにかけられて高額な通話料を請求された。IP電話のサーバーがネットに公開されていたこと、パスワードが初期設定のままだったことが原因だった。

このようにコピー複合機、プリンター、NAS、IP電話でも、情報漏えいが起きている。パスワードなしで一般公開になっていた、パスワードが初期設定のままだったなど、いずれもセキュリティが非常に甘いことが原因である。

これらの独立してネット接続するハードウェアは、各部署が独自に運用していることが多い。総務だけが使っているNAS、支店が独自に置いているデジタル複合機、工場にある監視カメラ、といったものが考えられる。

共通するのは「情報システム部門が管理していない」ということ。独立したハードウェアであるために情報システム部門が管理できずにセキュリティが甘くなっている。またセキュリティ意識の低い総務や支店などが設置するため、パスワードをかけることすら怠っていることもある。

目次へ戻る

【対策】外部に公開しない・パスワードをかけることが重要

これらの独立したハードウェアのセキュリティ対策では、まず「社内の総点検」を行うことが重要だ。情報システム部門が管理していないネットワーク機器がどれだけあるのか、支店も含めてチェックする。

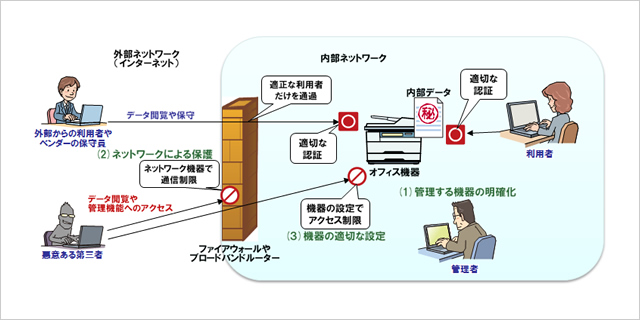

ネット接続するオフィス機器の対策イメージ(IPAによる)。

そのうえで独立したネット接続機器へのセキュリティ対策を施すこと。対策の方法は、情報処理推進機構(IPA)が「【注意喚起】インターネットに接続する複合機等のオフィス機器の再点検を!」としてまとめている(2016年1月)。

IPAでは対策として「管理を明確化すること」「ネットワークの保護を行うこと」「適切な設定を行うこと」の3ポイントを挙げている。

ネット接続するオフィス機器のセキュリティ対策(IPAによる)

管理の明確化

- オフィス機器のネットワーク接続に関して、ルールを定め、内部に周知させる。

- オフィス機器の管理者を明確にする。

ネットワークによる保護

- 必要性がない場合には、オフィス機器を外部ネットワーク(インターネット)に接続しない。

- 外部ネットワークとオフィス機器を接続する場合には、原則ファイアウォールやブロードバンドルーターを経由させ、許可する通信だけに限定する。

オフィス機器の適切な設定

- 管理者用アカウント/パスワードを工場出荷時に設定されているものから変更する。

- 機器の製品のホームページを確認し、ソフトウェアを最新の状態に更新する。

上記を踏まえ、今すぐ社内の総点検を行い、コピー複合機、プリンター、NAS、IP電話、IPカメラ(防犯・監視カメラ)のリストを作ろう。システム担当者が全てチェックし、適切なセキュリティ対策が施されているか確認してほしい。

目次へ戻る