【お知らせ】がんばる企業応援マガジン最新記事のご紹介

インターネット分離とは?

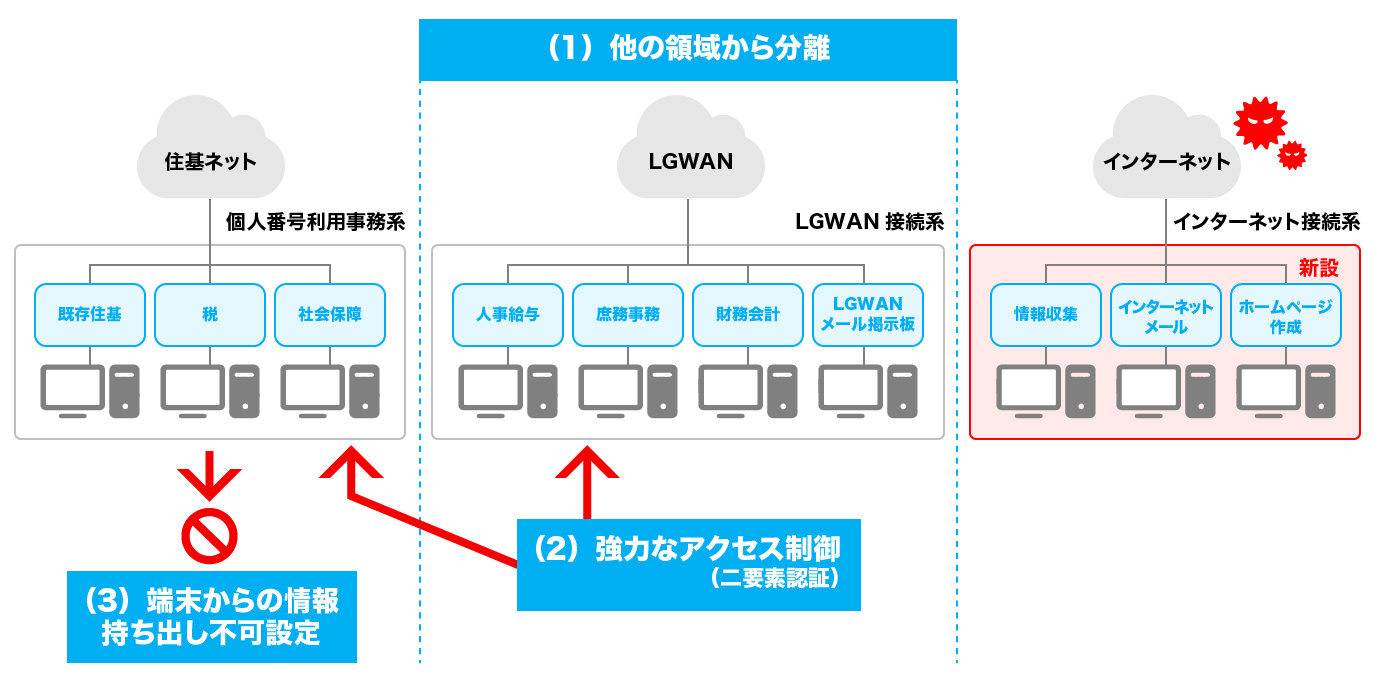

情報セキュリティにおいて「インターネット分離」という言葉を耳にするようになった。これは、総務省や経済産業省、金融庁などのガイドラインで推奨されているセキュリティ対策の一つだ。インターネットを何から分離するのかというと、業界により存在する専用のネットワークだ。例えば、総務省では地方公共団体が相互利用する「LGWAN(総合行政ネットワーク)」を管轄している。

LGWANには、地方公共団体の人事給与システムや財務会計システムなどが接続されており、個人情報などの機微な情報が扱われる。さらには住基ネット用のネットワークもあり、マイナンバー情報などをここで管理している。

同様のネットワークは金融業界にも存在する。金融機関ごとに、個人情報に加え入出金情報や借り入れ状況などの情報を支店から本店へ吸い上げるためのネットワークが存在する。こうした独自のネットワークは、文教業界にもみられる。

業界ごとに存在する独自のネットワークは、重要な情報をやり取りするため、閉じられたネットワークとなっている。それがインターネットの普及によって、1台のパソコンで独自のネットワークとインターネットの双方に接続して業務を行うケースが増えてきた。しかし、インターネットからの脅威が増大し、独自のネットワークとインターネットを同じパソコンで利用するリスクが高まった。

インターネット分離の考え方がクローズアップされたのは、標的型攻撃の発生が一つのきっかけとなった。標的型攻撃は、文字とおりに標的を定めて周到な準備により執拗に行われるサイバー攻撃のことで、標的に気づかれずに侵入し、潜伏し続けるという特徴がある。標的型攻撃はまた、感染から情報を盗み出すまで、インターネットをフルに活用する。

インターネットと業界独自のネットワークがパソコン上でつながっていると、侵入したウイルスが独自ネットワーク側から重要な情報を盗み出し、独自ネットワークを経由して感染を広げようとする可能性がある。このため、各所から出されているガイドラインでは、ウイルスの侵入を防ぐためにインターネット接続環境の分離を推奨している。

総務省のガイドラインでは、LGWANや住基ネットとインターネットを分離することを求めている。

目次へ戻る

インターネット分離で防ぐことのできる脅威

標的型攻撃に限らず、現在のサイバー攻撃の大半はインターネットを使用する。特に多いのがウイルス感染を目的としたサイバー攻撃だ。現在では、もはや日常的にスパムメール(迷惑メール)が届くが、メールがウイルスの感染源になるケースは非常に多い。メールに直接、ウイルスが添付されているケースもあれば、メールの本文にあるURLリンクのクリックにより、Webサイトで感染するケースもある。

インターネット経由で感染するウイルスには多くの種類がある。日本で多いのは「バンキングマルウェア」と「ランサムウェア」だ。バンキングマルウェアは、銀行が提供するインターネットバンキングサービスを狙うもので、感染すると利用者がインターネットバンキングを始めるタイミングを待ち続け、始めたことを感知すると、偽の画面などを表示してログイン情報を盗み出し、操作を乗っ取って不正送金を行う。

ランサムウェアは「身代金要求型ウイルス」とも呼ばれ、パソコンにあるファイルを暗号化して使えなくしてしまい、元に戻す(復号する)ために金銭を要求する。2017年5月に「WannaCry」と呼ばれるランサムウェアが世界的に広がり、多くの企業や組織が被害を受けた。標的型攻撃では、最初にダウンローダーと呼ばれるウイルスが侵入して居場所を確保し、サイバー犯罪者の指示によってウイルス本体をダウンロードする。このウイルスはサイバー犯罪者が自由に決められる。

メールに次いでウイルスに感染する危険性が高いのは、Webサイトの閲覧だ。業務上、さまざまなWebサイトを閲覧するケースは多いが、以前は「怪しいWebサイトは開かない」という対策で守ることができたが、現在では正規のWebサイトが改ざんされるケースも多い。しかも、改ざんとはいえサイトの見た目は全く変わらず、短いスクリプト(パソコン向けの命令文)が追加されているだけだ。

このスクリプトの多くはWebブラウザなどの脆弱性を悪用するもので、実行されるとウイルスに感染したり、不正アクセスをされてしまう。こうした攻撃は「水飲み場型攻撃」として一時話題になった。多くの、あるいは特定の利用者がアクセスするWebサイトを改ざんすることで、ウイルスに感染させようとする攻撃だ。インターネット環境を分離することで、こうしたメールやインターネット経由のサイバー攻撃の影響を回避することができる。

目次へ戻る

インターネット分離の種類

インターネット分離の最適な形は、インターネット接続パソコンと、インターネット非接続パソコンを物理的に分けてしまうことだ。しかし、物理的に分けてしまうと、ひとりで2台のパソコンを操作しなければならなくなり、手間も増えるしパソコンの導入費用も倍になってしまう。そこで、複数のインターネット分離方式が提供されている。

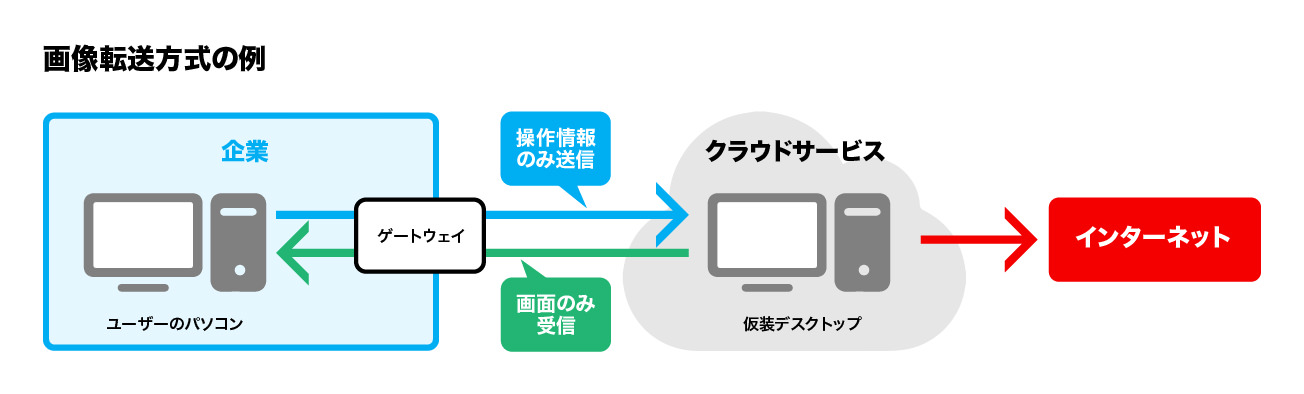

インターネット分離を実現する方式は、「画像送方式」と「ファイル無害化方式」の2種類が一般的となっている。画面転送方式は、クラウドサービスを活用して、企業などのネットワークと切り離された場所にある仮想パソコンでインターネットやメールを利用するというもの。

クラウドサービスの仮想パソコンを、リモートデスクトップやVDI(仮想デスクトップ)などの機能により企業内のパソコンから操作し、メールの送受信やWebサイトの閲覧を行う。リモートデスクトップとは、遠隔地にあるパソコンを操作できる機能で、操作する側からはマウスやキーボードの操作情報のみが送られ、操作される側からは画面の表示のみが送られてくる。

画面転送方式の例

リモートデスクトップでは、双方のパソコンはインターネットでつながっているが、やり取りされるデータが操作情報と画面表示だけなので、たとえ仮想パソコンが危険なファイルを開いてしまっても、企業側にあるパソコンが影響を受けることがない。必要なメールの添付ファイルなどは、ウイルスチェックや、後述するファイル無害化によって、安全な形でダウンロードできる。

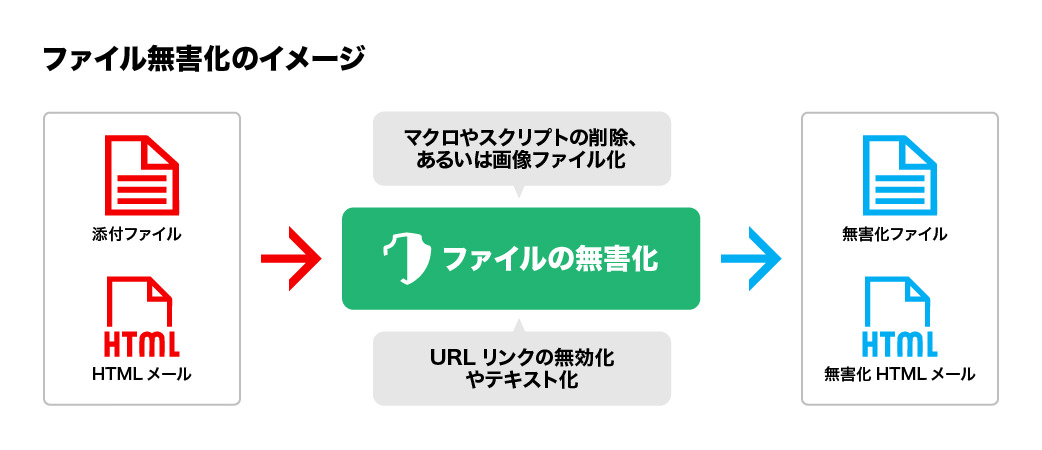

ファイルの無害化は、主にメールに対する機能となっており、添付ファイルからマクロやスクリプトを削除したり、あるいは画像ファイルに変換したり、HTMLメールからURLリンクを削除する。これにより、ウイルスの可能性のある実行ファイルや、脆弱性のあるアプリケーションのファイルを開いてしまう可能性をなくし、リンクを不用意にクリックしてしまうリスクを防ぐことができる。

ファイル無害化のイメージ

インターネット分離は、一般的な企業でも有効だ。企業にも基幹系と情報系のネットワークがあるので、これらをインターネットと切り離すことで、重要な情報を扱うネットワークへのウイルスの侵入を阻止することができる。数年後には、複数のネットワークを安全に切り替えながら利用できる技術が登場すると思われる。しかし現在では、インターネット分離が最も実的な解決策であるとされており、セキュリティの専門家も「この3~5年はインターネット分離が最も有効なソリューション」としている。

目次へ戻る

【お知らせ】がんばる企業応援マガジン最新記事のご紹介

この記事を社内で共有し、課題解決のヒントにお役立てください

お客様マイページの「連絡ボード」機能を使って、同じ会社のメンバーと簡単にこのページを共有できます。社内で情報を共有し、組織全体の課題解決や業務効率の向上にお役立てください。

社内のメンバーに共有する(企業で共有する)

- (注)連絡ボードを利用するには企業設定が必要です。