【お知らせ】がんばる企業応援マガジン最新記事のご紹介

仮想通貨の仕組みと悪用

仮想通貨とは、紙幣や貨幣を使用せず、主にインターネットでの支払いなどに使用される、文字どおりに仮想の通貨だ。日本ではビットコインが有名だが、世界中に1,600以上の仮想通貨が存在するという。特定の条件を満たすプログラムを構築できれば、仮想通貨の仕組み自体は誰でも作れる。ただし、それが一般に普及するかどうかは別問題だ。

2017年は、仮想通貨の乱高下が話題となった。また、仮想通貨を売買するための取引所がサイバー攻撃を受け、利用者が預けていた仮想通貨が盗まれるという事件も注目された。仮想通貨のウォレットを狙う攻撃も確認されている。さらに、多くの仮想通貨がサービスとして提供している「マイニング(発掘)」をサイバー犯罪者が悪用するケースも増えている。仮想通貨がサイバー犯罪者の標的となっている状況だ。

トレンドマイクロ株式会社のマーケティングコミュニケーション本部のシニアスレットマーケティングスペシャリストである山外一徳氏に、仮想通貨およびマイニングについてお話を伺った。

トレンドマイクロのシニアスレットマーケティングスペシャリストである山外一徳氏

仮想通貨は日本円のような法定通貨と異なり、日本銀行のような通貨の流通をコントロールする中央銀行を持ちません。一つの仕組み、プログラムが根底にあって、そこに利用者が参加し、通貨の取引が正当なものであることを利用者同士で保証し合うことで成立しています。ただし、その正当性を保証する作業自体に膨大な計算が必要になりますし、通貨自体も供給されなければなりません。

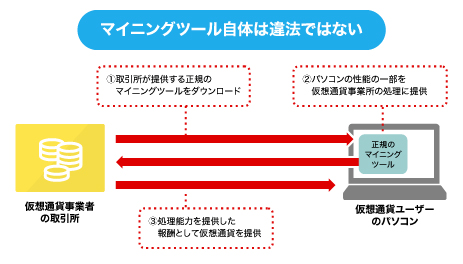

マイニングツール自体は違法ではない

「マイニングとは、その膨大な計算を行うための処理能力を利用者が提供する仕組みです。具体的には、利用者が自分のパソコンにマイニング用のアプリケーションをインストールすることで、パソコンの処理能力の一部を仮想通貨の処理のために提供することができます。これにより利用者は、仮想通貨の事業者側から報酬として仮想通貨を受け取ることができます。仮想通貨やマイニングは本来、違法なものではないのです。

しかし、正規の利用者が能動的に行うマイニングではなく、サイバー犯罪者がマイニングを望んでいない利用者のパソコンやスマートフォンに不正ツールをインストールし、サイバー犯罪者自身が仮想通貨を報酬として得るために他人の持つリソースを勝手に使ってしまうケースが増えています。これはサイバー犯罪になります。そのためにサイバー犯罪者は、パソコンやスマートフォンにマイニング機能を持つツールをインストールさせようとします」

目次へ戻る

マイニングツールの影響

サイバー犯罪者は、マイニングツールをどのようにインストールさせるのでしょうか。また、利用者にはどのような悪影響があるのでしょうか。

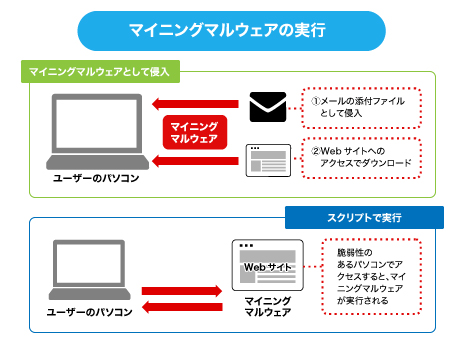

マイニングツールの侵入経路について、トレンドマイクロでは二つのケースを確認しています。一つは、『コインマイナー』のようにメールに添付されていたり、悪意のあるWebサイトに誘導したりしてパソコンやスマートフォンに侵入するケース。もう一つは、『コインハイブ』のようにWebサイトにスクリプトを仕込んでおき、利用者がアクセスしてくるとマイニングを実行するケースです。これはもはや、マイニングツールというより『マイニングマルウェア』といえます。

マイニングマルウェアの実行

これに加え、特殊なケースとしてGoogleのWebブラウザー『Chrome』の拡張機能を悪用するものが確認されています。基本的には従来の不正プログラムと同様ですが、その経路として拡張機能を悪用します。その拡張機能をインストールした利用者がWebサイトにアクセスすると、そのサイトにマイニングのためのスクリプトが自動的に挿入され、マイニングを行います。400万人以上が拡張機能をインストールしている可能性があると考えられます。

仮想通貨にも種類がありますが、最近では『Monero』と呼ばれる仮想通貨がサイバー犯罪者の間で人気のようです。Moneroはアルトコインと呼ばれる種類の仮想通貨で、匿名性が非常に高いことが特徴です。追跡されにくいことからサイバー犯罪者にはうってつけの仮想通貨です。このため、ほかで手に入れた仮想通貨をMoneroに換金するサイバー犯罪者も多いようです。

マイニングマルウェアによる利用者への影響で最も大きいのは、パソコンやスマートフォンのリソースを消費するということです。マイニングのためにCPUの処理能力を勝手に使われてしまうわけですから、マイニングマルウェアに感染した利用者のパソコンやスマートフォンは処理能力が落ちます。ただ、これまではマイニングツールを多くの利用者に感染させ、少しずつリソースを消費していたので、利用者が気づくことは少なかったといえます。

しかし、2018年4月に確認された『ヒドゥンマイナー』というAndroid向けのマイニングマルウェアでは、サイバー犯罪者側でどの程度のリソースをマイニングに使用するかを自由に設定できます。仮にリソースを100%使用する設定にされてしまうと、Androidスマートフォンは機器が過熱して破損してしまいます。これは利用者にとっては大きなダメージになります。また、これがもしWebサーバーに感染すれば、Webサイトが停止してしまいます。

それに、不正プログラムと同じ経路で侵入するということは、マイニングマルウェア以外の脅威が侵入する可能性もあります。現時点では、ほかのマルウェアとの抱き合わせは確認されていませんが、今後は当然そういう手口が考えられます。先ほどのChromeの拡張機能では、侵入後にC&Cサーバーと通信して設定ファイルをダウンロードすることが分かっています。つまり、ほかのマルウェアをインストールさせて次の被害につなげる可能性もあり得るわけです」

目次へ戻る

マイニングマルウェアへの対策

マイニングマルウェア対策のためには、どのようなことが必要でしょうか。

マイニングマルウェアの侵入経路は、基本的にほかのマルウェアと同じであるため、マルウェア対策が重要です。まずは『OSやアプリケーションを常に最新の状態に保ち、脆弱性をなくすこと』、そして『エンドポイントのセキュリティソリューションを導入し、有効な機能がオンになっていることを確認すると共に、その機能が最新の状態であることを確認すること』です。

脆弱性をなくすことについては、Windowsやアドビ製品、Java SEなどのオラクル製品などは、定期的に修正プログラムが公開されます。また、自身に自動アップデート機能があるので、その機能を有効にしてあれば問題ありません。しかし、自動アップデート機能がない場合は、定期的にアプリケーションの情報サイトをチェックする必要があります。しかし、この作業は組織のセキュリティ担当者、あるいはパソコンなどを管理しているシステム担当者などに任せるべきでしょう。

エンドポイントのセキュリティソリューションについては、企業の場合は企業向けのクラウド型セキュリティ対策ソフトを選ぶべきといえます。これは一括管理できることが大きな理由です。それなりの規模でも個人向けのセキュリティ対策ソフトを使用するケースもあるのですが、更新の期限がバラバラになってしまい、その結果セキュリティ対策ソフトが古いままのパソコンが存在してしまうためです。企業向けのクラウド型セキュリティ対策ソフトであれば、常に最新の状態を保つことができます。

また、こうした企業向けのクラウド型セキュリティ対策ソフトには、複数の機能がありますので、これらが有効になっているかを確認することも大事です。マイニングマルウェアでいえば、例えばフィルタリング機能が挙げられます。マルウェアをダウンロードするような危険なWebサイトはもちろん、最新の情報によって正規のWebサイトが改ざんされているケースにも対応できます。それでも頻繁にIPアドレスを変える場合もあり、100%対策できるとは言い切れません。それを脆弱性への攻撃を防ぐソリューションや、エンドポイントを守るセキュリティソリューションによる多層防御で守っていくわけです。

モバイル機器においても、マイニングマルウェアにより破損されてしまうようなリスクがありますので、特にAndroid系のスマートデバイスに対する管理、セキュリティの意識が非常に重要になります。そして最後に心がけとして、何かあったときには必ずすぐに担当者に連絡する、組織の中で定められたセキュリティ対応のプロセスに従って行動する。そういった、自組織で何かあったときの対応の決まりを確認して、万一の対応を意識しておくことが大切です。

目次へ戻る

【お知らせ】がんばる企業応援マガジン最新記事のご紹介

この記事を社内で共有し、課題解決のヒントにお役立てください

お客様マイページの「連絡ボード」機能を使って、同じ会社のメンバーと簡単にこのページを共有できます。社内で情報を共有し、組織全体の課題解決や業務効率の向上にお役立てください。

社内のメンバーに共有する(企業で共有する)

- (注)連絡ボードを利用するには企業設定が必要です。