【お知らせ】がんばる企業応援マガジン最新記事のご紹介

多発する、設定ミスによる情報漏えい

2018年に経済産業省が公開した「DXレポート~ITシステム『2025年の崖』の克服とDXの本格的な展開~」、および同年に政府が発表した「政府情報システムにおけるクラウドサービスの利用に係る基本方針」の「クラウド・バイ・デフォルト原則」などにより、企業システムをクラウドに移行する動きが高まり、それがコロナ禍で一気に加速した。

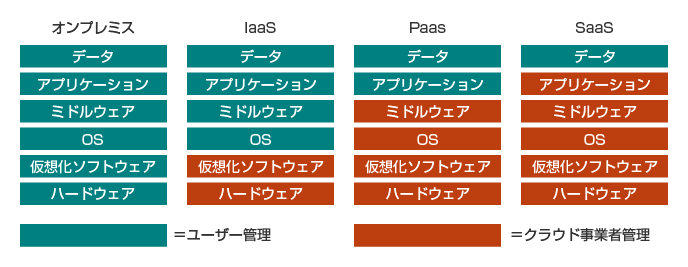

クラウドサービスには幾つかの種類があり、提供するレベルによって区別されている。最も多く利用されている「SaaS」はSoftware as a Serviceの略で、ソフトウェアがクラウドで提供される。代表的なサービスには「Microsoft 365」や「Google Workspace」などがあり、パソコンにインストールすることなくソフトウェアを利用できる。

企業がクラウドへシステム移行する際に多く利用されるのが「IaaS」だ。IaaSはInfrastructure as a Serviceの略で、システムを構築するための仮想環境が提供される。利用者はここにサーバーを構築し、さまざまに活用できる。以前はホームページ用のウェブサーバーなどの構築に利用するケースが多かったが、業務用のシステムを構築するケースも増えている。

クラウドサービスを利用することで、従来のような物理的(オンプレミス)なサーバーなどを構築しなくても、仮想マシンを自由に構築し、それを必要に応じて増やしたり減らしたりできるため、コストの最適化が可能になる。また、次々に登場する新技術にも対応できるため、一度構築したら数年にわたり運用するオンプレミスと異なり、新技術をすぐにビジネスに生かすことができる。

このようなクラウドサービスの利用が増える中、クラウドサービスにおける情報漏えい事故も多発している。その原因は主に人的ミスであり、しかも設定操作のごく単純な誤りに起因していることが多い。例えば、個人情報の入ったフォルダを誤って「公開」設定にすると、インターネット経由で誰でも閲覧できる状態になってしまう。一つの設定ミスで数十万件の個人情報が漏えいしてしまうことも珍しくない。

日本ネットワークセキュリティ協会による調査「2018年 情報セキュリティインシデントに関する調査報告書」によれば、設定ミスや管理ミスによる漏えいは全体の15%ほどであったが、近年はさらに増加していると考えられる。

参考元:JNSA「2018年 情報セキュリティインシデントに関する調査結果~個人情報漏えい編~」

目次へ戻る

クラウドサービス利用時の心得

クラウドサービスの利用時に注意しなければならないことは、問題が発生した際に責任があるのは必ずしもサービス側だけではないという点だ。これは「責任分界点」と呼ばれるもので、特にIaaSの場合は提供される仮想環境における障害などはサービス側の責任となるが、その上に構築したシステムに問題が発生した際は利用者に責任がある。

例えば、IaaSの仮想環境上にファイルサーバーを構築し、そこに格納していた個人情報が漏えいした場合には、利用者側の責任となる。もちろん、サービス側でもセキュリティ対策機能は提供しているが、それは最低限のものであり、基本的に利用者が構築したシステムは利用者側が守らなければならない。

これはSaaSにおいても同様で、ソフトウェアはサービス側が提供するが、例えばクラウドストレージサービスなどで保存するデータや、メールサービスの添付ファイル、文書管理、表計算などで作成、編集するファイルやデータに関する責任は利用者側が負うことになる。

特に、ファイルやフォルダのアクセス権の設定には注意したい。最近では、CRM(顧客管理)やSFA(営業支援システム)、MA(マーケティングオートメーション)といった機能をクラウドで提供する「Salesforce」の設定ミスによる情報漏えい事故が多い。

現在は、複数のクラウドサービスを利用する企業も多いが、アクセス権の設定方法や初期設定内容が異なる場合がある。また、同じ設定名称でもその対象範囲がサービスによって異なることもある。さらに、Salesforceなど複数の業務を横断していたり、オンプレミスのシステムと連携したりしている場合などは、より複雑な設定が必要になる。サービスごとの設定内容を正確に把握し、適切な設定を行う必要がある。

しかし、クラウドサービスごとの詳細な設定内容を把握することは難しい。しかも、クラウドサービスはそのサービスの向上のために頻繁にアップデートを行うため、機能や設定内容が変わることも少なくない。これらを完全に把握することは困難であるし、現実的ではない。

クラウドサービスにおける責任分界点

目次へ戻る

クラウドサービスにおける情報漏えい対策

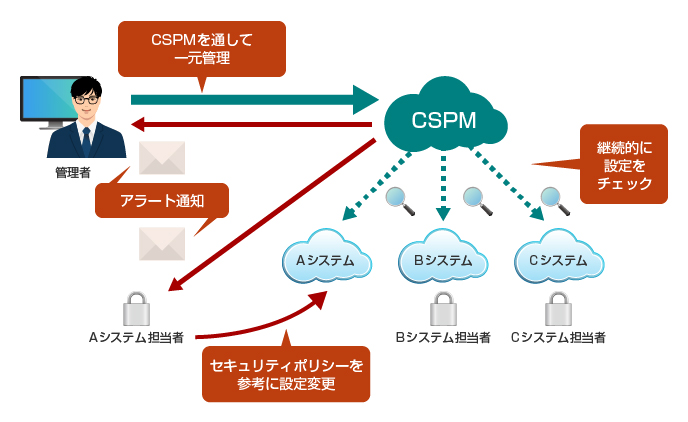

こうしたクラウドサービスの設定ミス対策として注目されているのが、「CSPM」(Cloud Security Posture Management:クラウド セキュリティ ポスチュア管理)と呼ばれるソリューションだ。複数のクラウドを運用する際には、セキュリティポリシーの策定が重要となる。CSPMでは、クラウドサービスにおける設定内容などをセキュリティポリシーと照らし合わせ、不備があった場合に通知する。

クラウド利用におけるセキュリティソリューションには「CASB」(Cloud Access Security Broker)があるが、これは例えば従業員のクラウドサービスの利用状況を把握するもので、目的が異なる。従業員が個人的に契約したクラウドサービスを業務に使用しないよう管理するものである。

設定ミスによる情報漏えいを防ぐためにはCSPMのような対策が必要だが、とはいえ、いきなり導入するのは難しい。まずはセキュリティポリシーを策定し、クラウドサービスの設定を行う際の基本的な順守事項を決めておきたい。例えば、設定を行った後に別の人が再確認するだけでもミスの防止につながるだろう。また、クラウドサービスの内容も定期的に確認しておきたい。

また、クラウドサービスと同様に注意したいのがモバイル端末である。現在は多くの企業が社用端末としてiPhoneやAndroidを従業員に支給し、MDM(Mobile Device Management:モバイルデバイス管理)で管理していると思われる。これらでクラウドサービスにアクセスし業務を行うケースもある。

MDMにもさまざまなサービスがあるが、その内容も確認しておきたい。モバイル端末が紛失や盗難に遭った際に遠隔ロックや遠隔消去を行えるMDMは多いが、個人的なアプリのインストールやその業務利用、あるいは個人所有のデバイスによる業務用のクラウドサービスへのアクセスなどを規制できるMDMは限られる。

証明書を配布することで認証を厳しくしたり、ID・パスワードといった認証情報の漏えいを防いだり、あるいはほかのセキュリティサービスと連携したりすることで、マルウェア感染や不正なウェブサイトへのアクセスを防ぐことができるサービスもある。テレワークの活用が基本となるニューノーマルを目前とした現在、クラウド利用やモバイル端末利用におけるセキュリティをいま一度、見直してみてはいかがだろうか。

CSPMソリューションのイメージ

目次へ戻る

【お知らせ】がんばる企業応援マガジン最新記事のご紹介

この記事を社内で共有し、課題解決のヒントにお役立てください

お客様マイページの「連絡ボード」機能を使って、同じ会社のメンバーと簡単にこのページを共有できます。社内で情報を共有し、組織全体の課題解決や業務効率の向上にお役立てください。

社内のメンバーに共有する(企業で共有する)

- (注)連絡ボードを利用するには企業設定が必要です。