【お知らせ】がんばる企業応援マガジン最新記事のご紹介

Webサイトがサイバー攻撃の標的に

インターネットが広く普及した現在、Webサイトの重要性は非常に高くなっている。特に企業においては、自社の最新情報の発信や、製品/サービスの販売、新製品/キャンペーンの告知、問い合わせ窓口など、さまざまに活用できる場となっている。それだけに、ひとたびWebサイトに障害が発生すると影響範囲も甚大で、事業の継続性さえ脅かされる可能性がある。

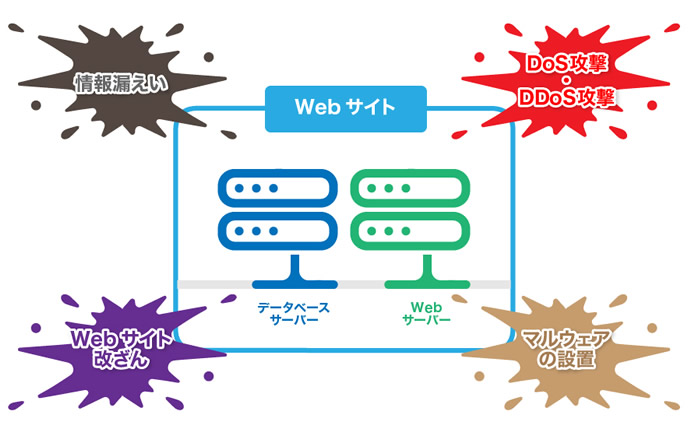

Webサイトへの脅威は、数年前まではDoS(Denial of Service:サービス不能)攻撃がほとんどであった。Webサーバーの処理能力を超える大量のリクエストを送りつけることで、Webサイトを応答不能にしてしまう攻撃だ。サイバー攻撃者は、DoS攻撃をやめることと引き換えに金銭を要求する。現在は、さらに強力なDDoS(Distributed Denial of Service:分散型サービス不能)攻撃という形に手口も巧妙化、悪質化しつつある。

しかも悪いことに、Webサイトへの脅威はさらに多様化している。例えば、しばしばニュースに取り上げられる個人情報漏えい事件。利用者にユーザー登録をしてもらうようなWebサービスにおいて、データベースサーバーに記録されているユーザー情報を狙い、脆弱性を悪用するなどしてサーバーに不正アクセスを行うことで個人情報が盗み出されるケースもある。

この脆弱性の悪用にサーバー機器設定の不備が重なると、Webサイトを改ざんされてしまうケースも少なくない。以前は、ハクティビスト(宗教的や政治的な思想を持つハッカー集団)が自らの主張のためにホームページを改ざんするケースが多く、改ざんされたことが一目瞭然であった。しかし最近では、マルウェアをダウンロードさせる見えない仕掛けを設置したり、不正なWebサイトにリダイレクトさせたりするためのスクリプトのみを追加することが多い。見た目は全く変わらないのに、脆弱性のある環境で被害ページを閲覧するとスクリプトが実行され、ランサムウェア(身代金要求型マルウェア)やマイニング(仮想通貨発掘)マルウェアなどに感染してしまう。

このように、Webサイトはメールに次いでサイバー攻撃者に悪用される標的の一つとなっている。事業や利用者を守るため、またWebサイトを公開している企業自身が加害者になってしまわないためにも、Webサイトのセキュリティ対策は重要だ。

狙われるWebサイト

目次へ戻る

Webサイトのセキュリティの現状

Webサイトがさまざまな脅威にさらされている一方で、セキュリティ対策が十分ではないWebサイトが多いのも現実だ。具体的なデータを見ていこう。DDoS攻撃対策には、専用装置による対策や、階層型のDDoS攻撃対策、クラウド型DDoS攻撃が有効とされているが、これらを実際に導入している企業は、エンタープライズ企業においても約3割にとどまっているそうだ。

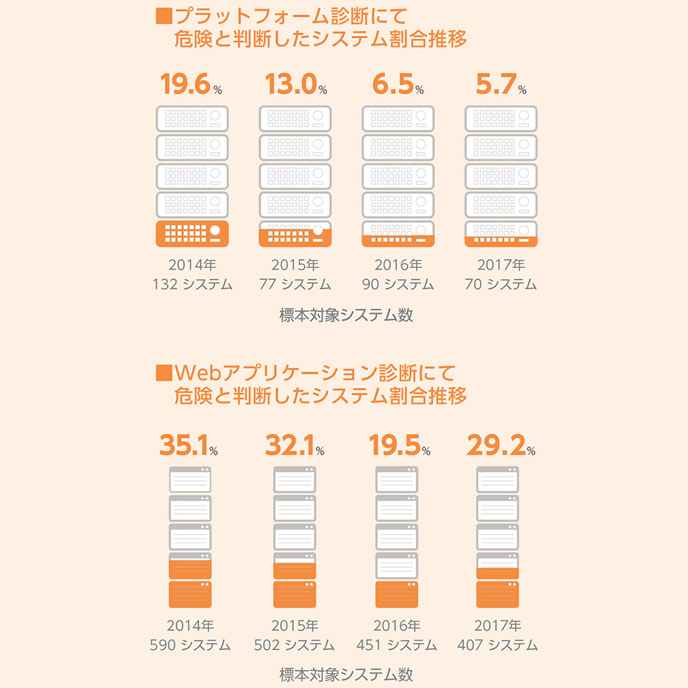

NRIセキュアの「サイバーセキュリティ傾向分析レポート2018」によると、Webサイトを含むプラットフォーム診断の結果において対象企業の5.7%が「危険」と診断されている。この「危険」とは、即座に攻撃可能な問題がある状態を指し、「危険」と診断された企業の8割は遠隔からのコマンド実行が可能であったり、情報漏えいにつながる脆弱性があったりした。「危険」レベルと診断された企業の割合は2015年が13.0%、2016年が6.5%と減少傾向にはあるが、依然として一定数存在している。

参照:サイバーセキュリティ傾向分析レポート2018

Webアプリケーション診断の結果では、対象企業の29.2%が「危険」と判定されている。こちらの意味は「重要な情報に不正アクセスが可能な問題が発見された」というもの。「危険」と判定されるWebアプリケーションの割合は、ここ数年30%前後で推移している。Webサイトには複数のWebアプリケーションが動作しており、それぞれに脆弱性が発見されることが多い。脆弱性を解消するパッチの適用には検証が必要なため、すぐには適用できないケースも多く、悩ましい問題となっている。

Webサーバーへの不正アクセスには、しばしば「使用していないが開いているポート」が悪用される。こうしたポートを閉じておくことで不正アクセスのリスクを減らすことができる。メンテナンス/管理用のポートも同様だ。しかし調査によると、調査対象企業の機器の4分の1で、「インターネットへの公開が望ましくないポート」が開いていた。海外に設置されている機器に対象を絞ると、その割合は2分の1に増大する。こうした機器には、インターネット経由で容易にアクセスできるため、情報漏えいなどのきっかけになるほか、機器を乗っ取られてさらに悪意のある行為を行われる危険性もある。

Webシステムの脆弱性傾向

引用元:NRIセキュア サイバーセキュリティ傾向分析レポート2018

目次へ戻る

堅固なWebサイトを作るには

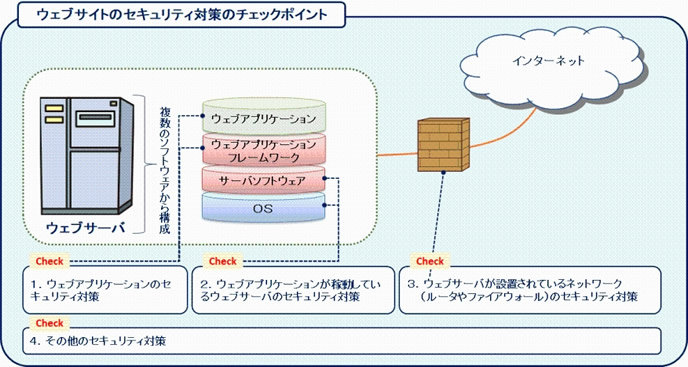

Webサイトは、Webサーバーとそこで稼働しているWebアプリケーションによって構成されており、ルーターやファイアウォールを介してインターネットにつながっている。このため、Webサイトの安全性を高めるためには、「Webアプリケーション」「Webサーバー」「ルーターやファイアウォール」「その他」、それぞれのセキュリティ対策を見直す必要がある。

Webアプリケーションでは、Webサーバー上にどのようなアプリケーションがインストールされているかを、そのバージョン情報と共に把握することが重要となる。また、アプリケーション向けのアドオンソフトやプラグインを使用している場合もあるので、これらも合わせて把握する。そして、パッチやアップデートが公開されたときには、なるべく早く適用する。これにより、脆弱性を悪用したサイバー攻撃への対策が行える。

Webサーバーにおいても、サーバーソフトウェアやミドルウェアのバージョン管理を行うほか、管理用のIDやパスワードが堅固なものであるかを確認する。また、不要なポートやメンテナンス・管理用のポートが開いていないかを確認し、これらのポートが開いている場合は閉じる。同様に、既に役割を終えたページやアカウントも早急に削除する。サーバーの移行などで作成したコピーが削除されないまま残っていて、そこに不正アクセスをされて情報が漏えいしたという不幸なケースもあるので注意しよう。

ルーターやファイアウォールでは、不要な通信を適切に遮断しているかどうかを確認する。また、ネットワーク機器のログを取得/保存し、不正の痕跡がないかを定期的に確認することも重要だ。このほか、データベースサーバーへのSQLインジェクション対策、クラウドサービス利用時の責任範囲の確認なども必要な対策となる。Webサイトの脆弱性診断やセキュリティ診断を定期的に実施することも有効な対策といえるだろう。

Webサイトのセキュリティ対策のチェックポイント

引用元:IPA(情報処理推進機構)安全なウェブサイトの運用管理に向けての20ヶ条 ~セキュリティ対策のチェックポイント~

(https://www.ipa.go.jp/security/vuln/websitecheck.html)

目次へ戻る

【お知らせ】がんばる企業応援マガジン最新記事のご紹介

この記事を社内で共有し、課題解決のヒントにお役立てください

お客様マイページの「連絡ボード」機能を使って、同じ会社のメンバーと簡単にこのページを共有できます。社内で情報を共有し、組織全体の課題解決や業務効率の向上にお役立てください。

社内のメンバーに共有する(企業で共有する)

- (注)連絡ボードを利用するには企業設定が必要です。