【被害実態】史上最悪の29億1000万円被害、企業のネットバンキング被害が拡大した三つの理由

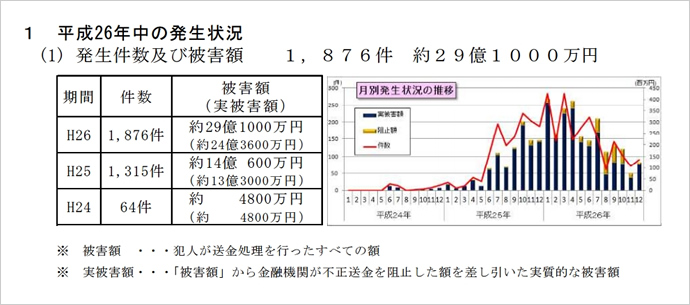

2014年のネットバンキング不正送金の被害額は、約29億1000万円(警察庁による)。2013年の約14億600万円の2倍以上であり、史上最悪の被害額となった。被害件数のピークは2014年の1月から3月だが、その後も毎月、約1億円から2億円前後の被害が出ている。

2014年(平成26年)のネットバンキング不正送金被害は、史上最悪の29億1,000万円となった(表・グラフ 出典:警察庁広報資料「平成26年中のインターネットバンキングに係る不正送金事犯の発生状況等について」)。

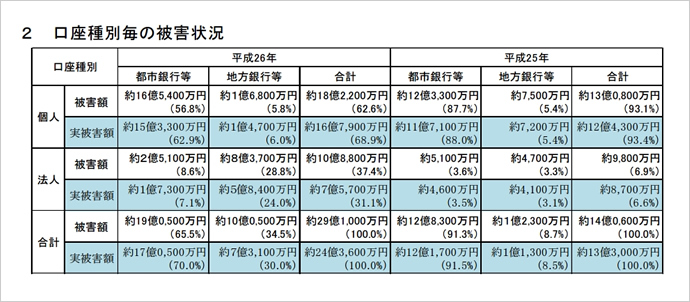

被害の特徴は、企業の被害が大きく増えたことだ。2013年の法人被害額は全体の6.9%・約9800万円に過ぎなかったが、2014年は全体の37.4%・約10億8800万円と大きく増えた。企業のネットバンキングからの現金盗み出しが急拡大したことで、全体の被害額も大きくなっている。

口座種別ごとの被害状況。2014年(平成26年)は、法人の被害が大きく増えている(表 出典:警察庁広報資料「平成26年中のインターネットバンキングに係る不正送金事犯の発生状況等について」より)。

なぜ企業の被害額が多くなったのだろうか。理由は大きく分けて三つある。

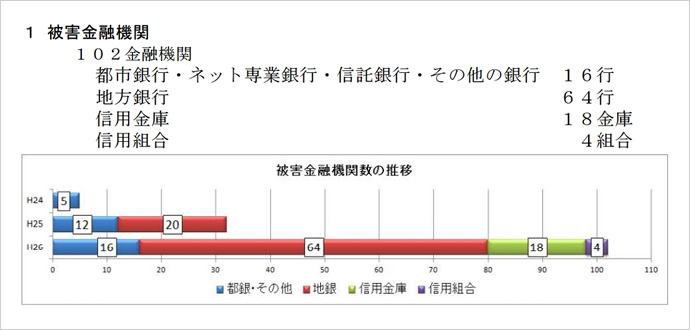

1:地方銀行・信用金庫・信用組合が狙われた

2013年は都市銀行が主に狙われていたが、2014年は地方銀行や信用金庫・信用組合がターゲットになった。下のグラフは被害を受けた金融機関数だが、「地方銀行」2013年20件→2014年64件、「信用金庫」2013年0件→2014年18件など、地方銀行・信用金庫・信用組合の数が増えている。

被害金融機関は、地方銀行・信用金庫・信用組合が増えている(警察庁広報資料「平成26年中のインターネットバンキングに係る不正送金事犯の発生状況等について」より)。

犯人が、対策の遅れていた地方銀行・信用金庫・信用組合のネットバンキング利用者を狙ったためだ。地方銀行・信用金庫・信用組合では企業の口座が多いために、企業の被害が増加。また犯人グループが「企業の口座の方が盗める金額が大きい」と判断し、地方銀行・信用金庫・信用組合を狙った節もある。

2:法人口座を狙う専用のウイルスが広まる

犯人にとっては多くの現金を盗み出せる法人口座の方が狙う価値がある。そこで法人口座を狙う専用のウイルスが開発されている。

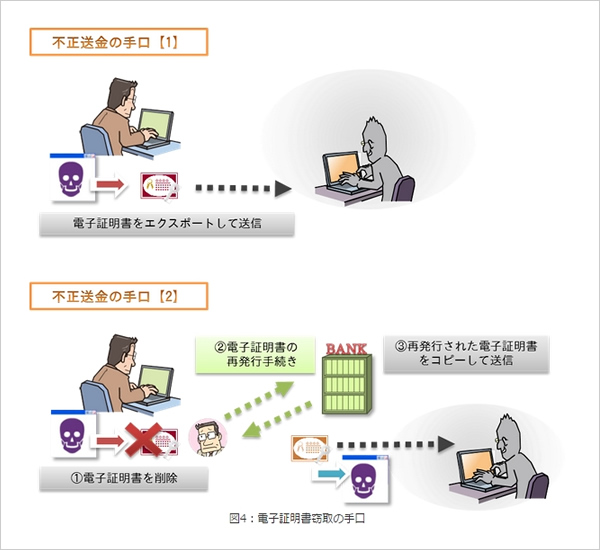

企業を狙うネットバンキング不正送金ウイルスでは、電子証明書を窃取する手口もある(情報処理推進機構 IPA 2014年8月の呼びかけ「法人向けインターネットバンキングの不正送金対策、しっかりできていますか?」より)。

例えば、ネットバンキング不正送金のウイルスとして有名な「ZBOT(ゼットボット)」では、電子証明書を盗み取る亜種が発見されている。企業がネットバンキングで利用する電子証明書をエクスポートして勝手に利用したり、いったん削除して再発行手続きのときにコピーしたりといった手口だ。電子証明書はネットバンキングの安全性を高めるためのものだが、ウイルスによってコピーされてしまい、企業の口座から不正送金されてしまっている。これら企業のネットバンキングを狙う専用ウイルスによって被害が大きくなった。

3:中堅・中小企業のセキュリティ対策が甘かったこと

中堅・中小企業では、ネットバンキングには共用パソコンを使い、その共用パソコンを使って社員が休み時間にWebサイトを閲覧するというケースもあるだろう。これによりウイルス感染してしまい、ネットバンキングから現金を盗み取られている。また電子証明書の設定ミスや、再発行を安易に行うことなどにより、不正送金の被害に遭った。担当者のセキュリティへの認識が甘いためと言えるだろう。

目次へ戻る

【不正手口】手口の多くはウイルスによるもの。ネットバンキング不正送金ウイルスの動作

ネットバンキング不正送金の手口は、大きく分けて二つある。一つはフィッシングサイト、二つ目はウイルスによるものだ。

フィッシングサイト、つまり偽サイトによるネットバンキング不正送金は、数年前からある古い手口だ。銀行をかたる偽メールをばらまき、犯人が用意した銀行の偽サイトに誘導し、契約者番号や暗証番号・パスワードを盗み取って不正送金するものだ。しかしながらフィッシングサイトはユーザーが気づくことが可能なため、被害額はそれほど大きくなかった。

それに対して、二つ目のウイルス=オンライン銀行詐欺ツールでは、被害者に気づかれないように巧妙に動作する。2013年から急激に被害が大きくなったのは、このウイルス感染によるものだ。ネットバンキングを狙うウイルスとしては、「ZBOT(ゼットボット)」「VAWTRAK(ボートラック)」「AIBATOOK(アイバトゥック)」などがある。

1:ネットバンキング不正送金ウイルスの感染源

ウイルスの感染源は、メールか改ざんされたWebサイトだ。企業を狙う標的型メールなどに不正なファイルを添付し、実行させてネットバンキングを狙うウイルスに感染させる。今でも多くの被害が出ている手法だ。

改ざんされたWebサイトでの感染は、2013年後半から2014年前半にかけて多かった。一般向けのWebサイトが、犯人によって数多く乗っ取り・改ざん被害を受け、閲覧者にウイルスを感染させる。

ソフトウェアが古いパソコンで、改ざんされたサイトを表示すると、ウイルスに感染する「ドライブ・バイ・ダウンロード」という手口によるものだ。サイトを表示しただけで感染するため、気づかないことが多い。

2:ウイルスが銀行サイトを書き換え、情報を盗み取り

このウイルスは普段は何もせずに、じっとしている。ユーザーが銀行サイトを開いたときだけ動作する仕組みだ。ウイルスに登録されたネットバンキングにアクセスすると、ウイルスが動き始める。

2013年のウイルスは、ポップアップを出すだけの比較的単純なものが主流だった。本来の銀行サイトをブラウザーで表示すると、別ウィンドウで契約者番号や暗証番号を入力する画面が出る。ここで入力したデータを犯人が読み取り、ネットバンキングを乗っ取って不正送金する流れだった。

しかし2014年になって手口はさらに進化している。ポップアップは開かず、銀行サイトの一部だけを書き換えるのだ。ウイルスがネットバンキングとの通信を乗っ取り、内容を書き換えてしまうMITB(Man in the Browser)と呼ばれる攻撃だ。

この手口では、本物のネットバンキングの一部だけが書き換えられるため、ユーザーが気づくのはとても難しい。また振込のときに、振込先の口座を書き換え、犯人の口座に送ることも可能になる。このようにユーザーが気づきにくい高度な手口が使われている。

3:ワンタイムパスワードも無効の自動化、セキュリティ対策ソフトの抑止などの手口も

銀行ではネットバンキング不正送金の被害を抑えるために、ワンタイムパスワードの導入を無料化するなどの対策を取った。しかしワンタイムパスワードを破る手口も登場している。不正送金を自動化するウイルス・システムによるものだ。

ワンタイムパスワードでは通常1分間だけ有効なパスワードを発行する。しかしウイルス側は自動プログラムでこのワンタイムパスワードを盗み取り、1分以内に不正送金を行ってしまう。この手口は三井住友銀行、三菱東京UFJ銀行などで確認されている。

さらにウイルスが常駐しない手口も発見されている。セキュリティ大手・トレンドマイクロが発見した「WERDLOD(ワードロッド)」は、ブラウザーのプロキシサーバー設定を書き換えるものだ。犯人のサーバーを通す設定にすることで、パスワードなどを盗み取って不正送金を行う。ウイルスが常駐しないため、被害者が気づきにくく、被害も大きくなりそうだ。

参照:トレンドマイクロセキュリティブログ「日本を標的とする新たなオンライン銀行詐欺ツール『WERDLOD』の手口を解説」

目次へ戻る

【犯人像】中国からの中継サーバー利用で大きな被害。逮捕者も中国人が多い

犯人はグループとしての検挙はないものの、末端の出し子(ATMなどで現金を引き出す役)は逮捕されている。2014年は115件・233人が逮捕されており、そのうちの57.5%・134人が中国人だった。また犯人が盗み取った現金を送る一時送金先の口座は、64.1%が中国人名義だった。中国人留学生などが作った口座が売買されている可能性が高い。

ネットバンキング被害は2014年後半に減少しているが、その大きな要因となったのが、警察による「中継サーバー」の摘発だった。

2014年11月に警視庁など19都道府県警の合同捜査本部が、「大光」(東京都台東区)、「SUNテクノ」(同豊島区)など各地の中継サーバー業者を摘発した。これらの中継サーバー業者は、主に中国向けに事業を展開しており、中国のユーザーが日本の中継サーバー業者のパソコンを遠隔で利用できるサービスを提供していた。

このサービスを利用すれば、日本国内のIPアドレスでアクセスできるため、各銀行が行っていた対策をかいくぐることができたようだ。報道によれば摘発された都内2社の中継サーバー業者を通じて、約300件・約4億5,000万円のネットバンキング不正送金が行われたとされている。ネットバンキング不正送金の足場に使われていたと考えていいだろう。

このように中国からのアクセスによる不正送金が多く、かつ検挙者にも中国人が多い。中国の犯罪グループが関与している可能性が高い。

目次へ戻る

【補償と対策】ネットバンキング被害に遭った場合の補償は? 補償に必要な対策とは?

これらのネットバンキング不正送金被害では、一定の要件をクリアしているものに対して、全国銀行協会が補償を行っている。全銀協の発表によれば、個人の場合、2013年度は98.9%、2014年度は4月から9月の数字で93.7%が補償されている。法人での補償については発表されていないが、ある程度は補償されていると考えていいだろう。

ただしネットバンキング不正送金の被害が大きくなっているため、全銀協では2014年7月にネットバンキング不正送金への補償に関するガイドライン「法人向けインターネット・バンキングにおける預金等の不正な払戻しに関する補償の考え方について」を発表した。

このガイドラインでは、企業におけるセキュリティ対策をまとめたうえで、その対策を実施していない場合、また企業の対応などに問題があった場合は、補償が減額されるとしている。

まずリスト1は、補償に必須である「法人が実施すべきセキュリティ対策」だ。最低限の対策として必要なものである。

リスト1:法人が実施すべきセキュリティ対策

- 銀行が導入しているセキュリティ対策を着実に実施する

- インターネット・バンキングに使用するパソコンに関し、基本ソフト(OS)やWebブラウザー等、インストールされている各種ソフトウェアを最新の状態に更新する

- パソコンにインストールされている各種ソフトウェアで、メーカーのサポート期限が経過した基本ソフトやWebブラウザー等の使用を止める

- パソコンにセキュリティ対策ソフトを導入するとともに、最新の状態に更新したうえで稼働する

- インターネット・バンキングに係るパスワードを定期的に変更する

- 銀行が指定した正規の手順以外での電子証明書の利用はやめる

企業がネットバンキングを利用する際の安全対策として、基本中の基本である6ポイントをまとめたものだ。ネットバンキング担当者は必ず実行してほしい。

この6ポイントを実行していない場合、補償が減額されるか、補償されないことがある。補償の要件をまとめたのがリスト2だ。

リスト2:ネットバンキング不正送金で補償減額または補償されないケース

(全銀協「法人向けインターネット・バンキングにおける預金等の不正な払戻しに関する補償の考え方」2014年7月)

1. 以下のような対応がお客様に実施されていないケース

- 「法人が実施すべきセキュリティ対策」の導入

- 身に覚えのない残高変動や不正取引が発生した場合の一定期間内の銀行への通報

- 不正取引が発生した場合の、一定期間内の警察への通報

- 不正取引が発生した場合の、銀行による調査および警察による捜査への協力

2. お客様に過失があると考えられる以下のような事象が認められたケース

- 正当な理由なく、他人に ID・パスワード等を回答してしまった、あるいは、安易に乱数表やトークン等を渡してしまった場合

- パソコンや携帯電話等が盗難に遭った場合において、ID・パスワード等をパソコンや携帯電話等に保存していた場合

- 銀行が注意喚起しているにもかかわらず、注意喚起された方法で、メール型のフィッシングにだまされる等、不用意に ID・パスワード等を入力してしまった場合

3. その他、以下のような事例に相当するケース

- 会社関係者の犯行であることが判明した場合

- その他、上記2.の場合と同程度の注意義務違反が認められた場合

企業でのネットバンキング利用の手順、被害を受けた場合の通報などの手順がまとまっているので、この「法人向けインターネット・バンキングにおける預金等の不正な払戻しに関する補償の考え方について」には必ず目を通しておきたい。

目次へ戻る

【実践対策】全国銀行協会が推奨するセキュリティ対策について

そのうえで、より安全にネットバンキングを利用するために、以下のポイントを守ろう。全国銀行協会が推奨すべき対策としてまとめている5ポイントだ。

推奨する法人向けセキュリティ対策

(全銀協「法人向けインターネット・バンキングにおける預金等の不正な払戻しに関する補償の考え方」2014年7月より)

- パソコンの利用目的として、インターネット接続時の利用はインターネット・バンキングに限定する

- パソコンや無線 LAN のルーター等について、未利用時は可能な限り電源を切断する

- 取引の申請者と承認者とで異なるパソコンを利用する

- 振り込み・払い戻し等の限度額を必要な範囲内でできるだけ低く設定する

- 不審なログイン履歴や身に覚えがない取引履歴、取引通知メールがないかを定期的に確認する

最も重要なのは「ネットバンキング専用のパソコン」を置くこと。他の業務に一切使用しない、専用のパソコンを用意し、Webサイト閲覧・メール送受信には絶対に使わないことが大切だ。これによりネットバンキング不正送金ウイルスの感染を防止できる。

また「取引の申請者と承認者とで異なるパソコンを利用する」ことも重要だ。ウイルス感染を防ぎつつ、電子証明書の盗み取りを防ぐこともできる。企業でのネットバンキング不正送金被害を防ぐために、以上のポイントを必ず実行してほしい。

目次へ戻る