【お知らせ】がんばる企業応援マガジン最新記事のご紹介

約7割の企業がウイルスに遭遇。メール経由のウイルス対策が重要に

IPA(独立行政法人 情報処理推進機構)が、2015年1月15日に「2014年度情報セキュリティ事象被害状況調査」報告書を発表した。1,913社の企業にアンケートを行ったもので、ウイルス感染やサイバー攻撃被害の状況、セキュリティ対策の現状などを詳しく調査している。(調査実施期間:2014年8月~10月調査対象期間:2013年4月~2014年3月)

IPA(独立行政法人 情報処理推進機構) 「2014年度情報セキュリティ事象被害状況調査」報告書について

アンケートに答えた企業は、300人未満の中小企業が43.6%、300人以上の大企業が56.4%となっている。中小企業での被害状況、対策の進み具合も分かるアンケート結果だ。この調査を基に、今すぐ取り組むべきセキュリティ対策は何なのかを見ていく。

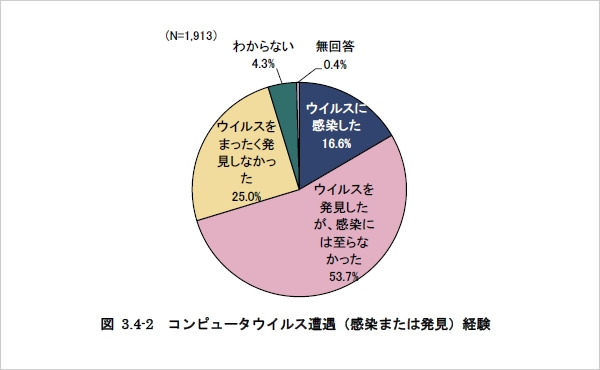

最初はコンピューターウイルスの遭遇状況だ。ウイルスに感染した企業は全体の16.6%、ウイルスを発見したが感染しなかった企業は53.7%、ウイルスを全く発見しなかった企業は25.0%となっている。7割以上の企業が、ウイルスを発見するか感染している状況だ。時系列で見ると、2010年以降増え続けており、ウイルス発見・感染する機会は今後も増えそうだ。

コンピューターウイルス遭遇(感染または発見)経験(IPAの「2014年度情報セキュリティ事象被害状況調査」による。図下のナンバーも同様。以下同じ)

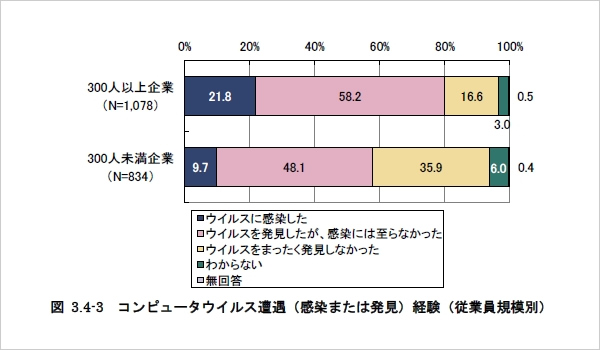

企業の規模別では、中小企業よりも大企業の方がウイルス遭遇率が高くなっている(下記グラフ参照)。それでも中小企業のうち57.8%が、ウイルスを発見するか感染しているので、警戒を怠るべきではない。

従業員規模別のコンピューターウイルス遭遇(感染または発見)経験のアンケート結果

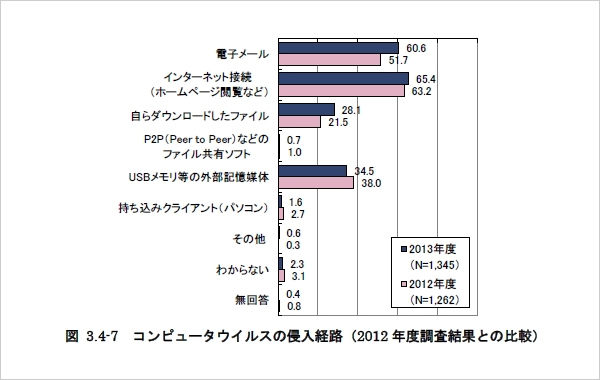

では、ウイルスはどこから侵入するのだろうか。侵入経路をまとめたのが下の棒グラフだ。

コンピューターウイルスの侵入経路(2012年度との比較)のアンケート結果

最も多いのはホームページ閲覧などのインターネット接続で65.4%、次は電子メールの60.6%、ダウンロードファイルで28.1%となっている。この三つは前年より増えており、警戒すべきルートと言えるだろう。それ以外のUSBメモリー、持ち込みPCによる感染は減少傾向にある。

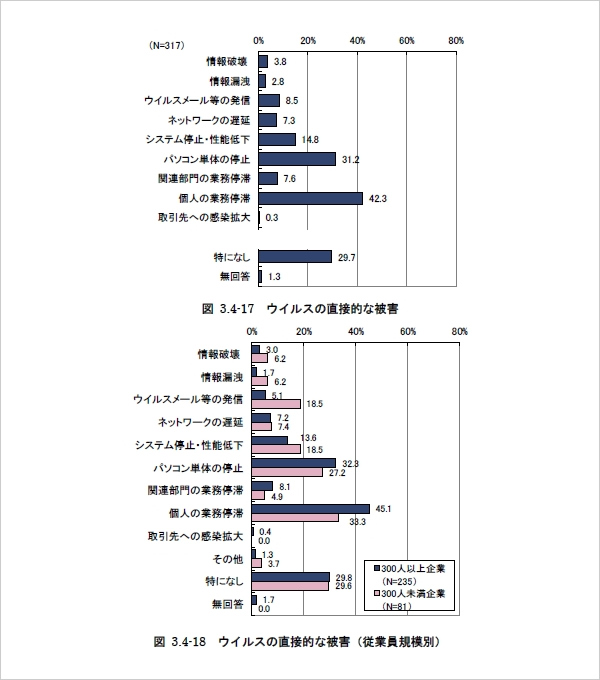

ウイルス感染による直接的な被害をまとめたのが下のグラフだ。「個人の業務停滞(42.3%)」「パソコン単体の停止(31.2%)」などの問題がある。

ウイルスの直接的な被害のアンケート結果

そのほかで注目すべきは「ウイルスメール等の発信(8.5%)」で、従業員規模別グラフで300人未満の中小企業に限ると18.5%もの被害が出ている。ウイルス感染によって、企業内のパソコンが加害者となってウイルス付きメールを発信してしまっている。また「情報漏洩(2.8%)」は少ないように見えるが、従業員規模別グラフで中小企業に限ると6.2%が被害に遭っている。

ウイルス感染によって、ウイルスメール送信・情報漏洩など、企業側が加害者になってしまう事例が多いので、中小企業は特に警戒すべきだろう。

目次へ戻る

サイバー攻撃による被害状況と対策

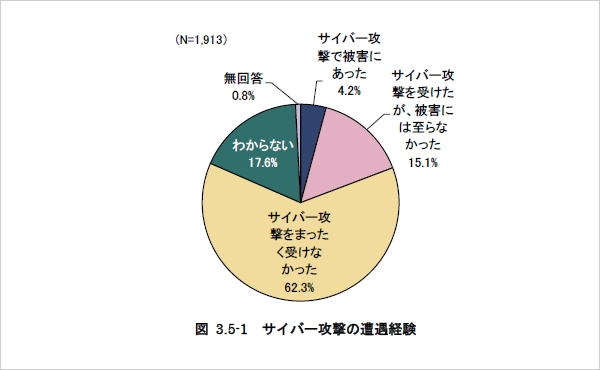

ウイルス以外のサイバー攻撃の遭遇率をまとめたのが下の円グラフだ。「サイバー攻撃で被害にあった」企業は全体の4.2%、「サイバー攻撃を受けたが被害には至らなかった」が15.1%となっている。合わせて約2割の企業が、サイバー攻撃を受けていることになる。ちなみに企業の規模別では、大企業の方がサイバー攻撃をより多く受けている(サイバー攻撃遭遇率は大企業23.4%、中小企業で14.0%)。

サイバー攻撃の遭遇経験のアンケート結果

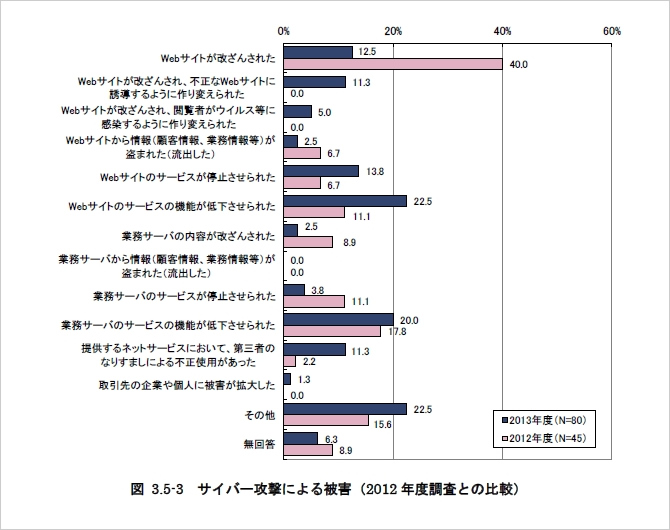

ではサイバー攻撃を受けると、どんな被害が出るのだろうか。サイバー攻撃による被害を、2012年度と比較したのが下の棒グラフだ。

サイバー攻撃による被害(2012年度との比較)アンケート結果

サイバー攻撃の被害では、「Webサイトのサービスの機能が低下させられた(22.5%)」「業務サーバーのサービスの機能が低下させられた(20.0%)」が目立っており、いずれも前年よりも増えている。

また前年よりも減っているものの、Webサイトの改ざんも相変わらず多くなっている。「Webサイトが改ざんされた」「Webサイトが改ざんされ、不正なWebサイトに誘導するように作り変えられた」「Webサイトが改ざんされ、閲覧者がウイルス等に感染するように作り変えられた」の三つを足すと、28.8%もある。前年よりも減ってはいるものの、企業の4分の1がWebサイトを改ざんされている、という事実は頭に入れておくべきだろう。

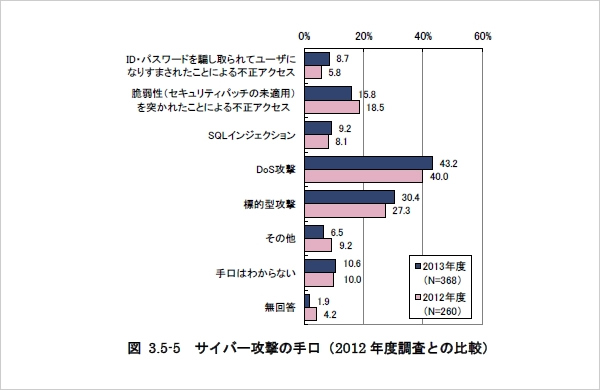

サイバー攻撃の手口(2012年度との比較)アンケート結果

サイバー攻撃の手口は、被害の多い順に「DoS攻撃(43.2%)」「標的型攻撃(30.4%)」「脆弱性(セキュリティパッチの未適用)を突かれたことによる不正アクセス(15.8%)」「SQLインジェクション(9.2%)」となっている。この中でDoS攻撃と標的型攻撃は前年よりも増えており、今後も警戒が必要だろう。

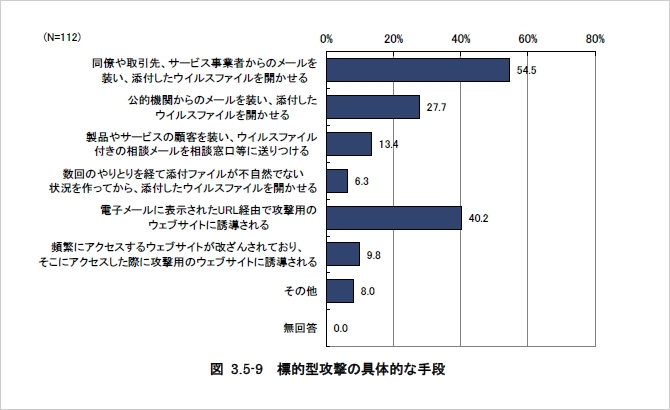

サイバー攻撃のうち、標的型攻撃は特定の企業にターゲットを絞って、情報詐取などを狙うもの(APT攻撃とも呼ばれる)。IPAでは標的型攻撃について詳しくアンケートを取っている。標的型攻撃の具体的な手段についてまとめたのが下のグラフだ。

標的型攻撃の具体的な手段アンケート結果

手段として目立っているのは次の三つだ。

- 同僚や取引先、サービス事業者からのメールを装い、添付したウイルスファイルを開かせる 54.5%

- 電子メールに表示されたURL経由で攻撃用のWebサイトに誘導される 40.2%

- 公的機関からのメールを装い、添付したウイルスファイルを開かせる 27.7%

ウイルスファイルを開かせるものと、URL経由で攻撃用のWebサイトに誘導されるパターンが多い。添付ファイルを安易に開かないこと、メールのURLをクリックしないことが重要だと言えるだろう。

目次へ戻る

ウイルス感染・サイバー攻撃で、企業の損失はどのぐらいあるのか?

ウイルス感染とサイバー攻撃によって、企業はどんな損失を受けるのだろうか。IPAによるアンケート調査をダイジェストでまとめる。

- 電子商取引(EC)が停止した企業は6.2%

ウイルス感染・サイバー攻撃被害に遭った企業のうち、電子商取引を行っている企業を見ると、6.2%が取引を停止していた。停止が24時間を超えた企業が1.6%あった。 ・EC以外の重要なサーバーが停止した企業は9.6% EC以外の業務遂行上重要なサーバーが停止したのは、攻撃を受けた企業のうちの9.6%。24時間以上停止した企業は2.5%となっている。 - 情報管理部門による復旧作業人日は「2~3人」が35.9%

ウイルス感染やサイバー攻撃からの復旧作業人日は、「2~3人」が35.9%、「1人」が35.3%となっている。 - システム復旧で外部に発注した費用

システム復旧で新たに外部に発注した業務費用は「0円」が81.8%、費用が発生しているのは13.9%。前年と比べて、費用が発生した企業が5.7%増えている。

これらの数字を見ると、企業の損失は思ったよりも低いように思える。しかしながらIPAのヒアリング調査を見ると、「パスワードリスト攻撃によってポイント還元等、金銭的な被害が発生した」「顧客に説明し納得していただくのに時間がかかった」などの声もある。被害に遭うと復旧や対策機器の導入や顧客への説明などに、費用と手間が掛かるのが現実である。

目次へ戻る

スマートフォンとタブレット、パスワード管理

IPAの調査で、そのほかに注意すべき点は二つある。一つはスマートフォンとタブレットなどのモバイル端末、もう一つはパスワード管理だ。

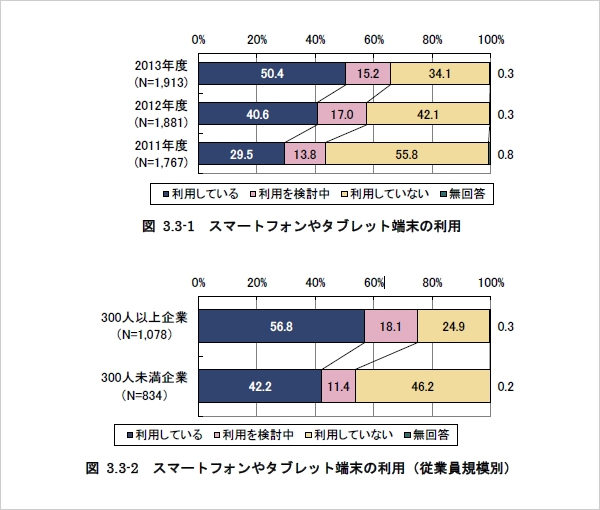

スマートフォンやタブレット端末の普及率は以下のとおりだ。

スマートフォンやタブレット端末の利用(上は過去の推移、下は従業員規模別)アンケート結果

2012年に比べて、スマートフォンやタブレット端末の利用率は9.8%増えて50.4%となった。大企業の方が利用率が高いが、300人未満の中小企業でも42.2%が利用しており、11.4%が利用を検討中と答えている。

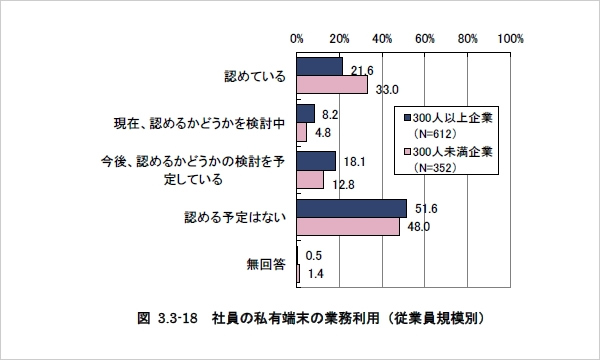

社員の私有端末の業務利用アンケート結果

興味深いのはBYOD=社員の私有端末の業務利用(Bring Your Own Device)の数字だ。「認めている」という企業は中小企業で33.0%、大企業で21.6%と、中小企業の方が多くなっている。中小企業はコストの問題で、会社支給はせず、社員の私物のスマートフォンを利用させることが多いのだろう。

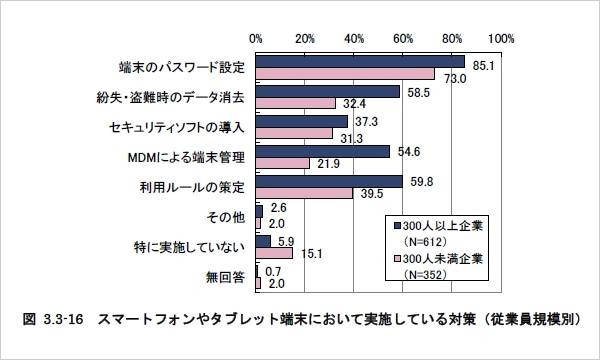

スマートフォンやタブレット端末で実施しているセキュリティ対策は以下のとおりで、大企業と中小企業で違いが見られる。

スマートフォンやタブレット端末において実施している対策(従業員規模別)アンケート結果

例えば、「MDM(モバイルデバイス管理、Mobile Device Management)による端末管理」を例に取ると、大企業では54.6%が導入しているのに対し、中小企業では21.9%しか導入していない。ほかの対策でも、大企業は実施している比率が高いのに対し、中小企業では低い状況だ。

私物のスマートフォンを仕事で使わせるBYODを認めるのであれば、MDMによってセキュリティを確保すべきである。しかしながら中小企業では、BYODが多いのに対し、MDMなどスマートフォン端末でのセキュリティ対策を実施する比率が低い。これは大きな課題と言えるだろう。

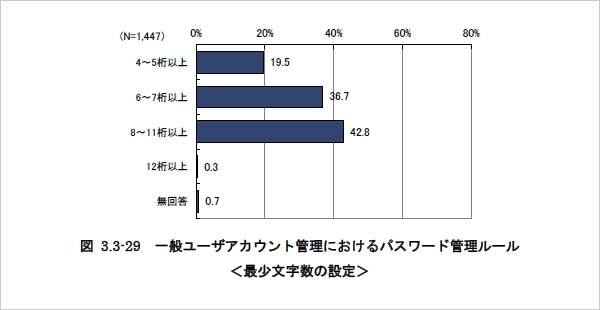

一般ユーザーアカウント管理におけるパスワード管理ルールのアンケート結果

もう一つのポイントは、パスワード管理である。社内でのパスワード利用状況では以下のような問題点があった。

- パスワードの最小文字数が「4~5桁以上」と少ない企業が19.5%あった

- 過去のパスワードの「再利用制限は行っていない」が26.6%

- パスワードの文字種で「英数字の利用が可能」が48.1%。記号が使えない企業が半分近くあることになる

このように企業でのパスワード管理に問題がある。サイバー攻撃で侵入された場合にパスワードを攻撃される可能性があるほか、組織内でのなりすましログインによる情報窃取等も考えられる。企業内でパスワード管理を強化する必要があるだろう。

目次へ戻る

優先すべき対策は何か?

このようにウイルス感染・サイバー攻撃の状況、スマートフォン利用やパスワード管理の実態が、IPAの調査によって見えてきた。ここから中小企業は優先度を決めて、セキュリティ対策を進めていきたい。

全てのセキュリティ対策をカバーするのが理想だが、コスト的に難しい場合は、優先度の高いものから導入すべきである。優先度の高い順にまとめていく(筆者によるまとめ)。

ウイルス対策製品の導入は当然ながらマスト

ローカルサーバー、クライアント(パソコン)、ネットワークサーバー(メールやWebサーバー)のウイルス対策製品導入は絶対に必要。クライアント用ウイルス対策ソフトの導入率は93.5%であり、残りの6.5%が導入していないことになる(不明を含んでいる)。ウイルス対策ソフトを導入することを再優先で考えよう。

パスワードの管理を強化する

今回の調査で、パスワードの桁数・文字種・定期変更などで問題点があることが分かった。パスワードを強固にすることは、社員教育とルール作りで実現でき、コストもそれほど掛からない。内部不正を防ぐためにも、パスワード管理を今すぐ強化したい。

セキュリティパッチ適用

ウイルス感染・サイバー攻撃いずれでも原因となる脆弱性を解消するために、セキュリティパッチの適用をしっかり行うこと。IPAの調査では適用率が向上しているが、まだ甘い企業も多い。各ユーザーに適用を任せるのではなく、セキュリティ担当部門が一括してセキュリティパッチを管理するようにしたい。

ウイルス対策として「Web閲覧のフィルタリング」と「メールフィルタリング」を

今回の調査で、ウイルス感染ルートでは「ホームページ閲覧」「電子メール」が多いことが分かった。そのためWeb閲覧のフィルタリングとメールのフィルタリング製品を導入するのが望ましい。大企業ではどちらも6割前後導入されているが、中小企業では導入率は3割前後にとどまっている。Web閲覧とメールのフィルタリングソフト導入を考慮したい。

標的型攻撃対策

企業を狙う標的型攻撃が増えていることへの対策が必要だ。標的型攻撃対策としては、IPAがリリースしている「『高度標的型攻撃』対策に向けたシステム設計ガイド」が参考になる。中小企業にとって、この設計ガイドの全てをカバーするのは難しいが、セキュリティ対策会社に相談のうえ、低いコストで導入できるものから取り組みたい。

参照:IPA「『高度標的型攻撃』対策に向けたシステム設計ガイド」の公開

スマートフォン・タブレット端末への対策

BYODを前提としたセキュリティ対策を施すこと。理想はMDM(モバイルデバイス管理、Mobile Device Management)の導入である。難しい場合は、「利用ルールの策定」を行い、「紛失・盗難時のデータ消去アプリ」の導入から始めよう。

以上がIPAの「2014年度情報セキュリティ事象被害状況調査」を基にした考察だ。セキュリティ担当の方は、ぜひこの調査報告に目を通し、自社の弱点がどこかチェックしてほしい。

目次へ戻る

【お知らせ】がんばる企業応援マガジン最新記事のご紹介

この記事を社内で共有し、課題解決のヒントにお役立てください

お客様マイページの「連絡ボード」機能を使って、同じ会社のメンバーと簡単にこのページを共有できます。社内で情報を共有し、組織全体の課題解決や業務効率の向上にお役立てください。

社内のメンバーに共有する(企業で共有する)

- (注)連絡ボードを利用するには企業設定が必要です。