【お知らせ】がんばる企業応援マガジン最新記事のご紹介

1. ソフトウェアはなぜサポート終了するのか

2022年6月、マイクロソフトのWebブラウザー「Internet Explorer」(IE)がサポートを終了した。1995年の公開からは27年が経過している。マイクロソフトでは、基本的にメインサポートが最低5年、延長サポートが最低5年となっており、最低10年間はサポートが提供される。つまり、IEは販売終了から10年が経過したわけだ。

ソフトウェアは一般的に、その動作環境が変わらない限り使い続けることができる。もちろん、使っているうちにバグや脆弱性が発見されることもあるため、パッチやアップデートが行われることはあるが、ソフトウェアの根本的な組み立て(アーキテクチャー)を変えるような大規模なアップデートはそうそう行われない。

それが行われるのは、動作環境が大きく変わったときだ。その鍵を握るのはOS。OSもソフトウェアであるから、より上流環境の影響を受けるということになる。過去の例からも、OSが大がかりにバージョンアップする際には、ハードウェアの刷新も行われることが多い。パソコンとして販売することが目的なので、OSは最新のハードウェアを前提に最適化される。ハードウェアとは、この場合はCPUやメモリ、ストレージ、各種インタフェースなどとなる。

新しいOSでは、そこで動作するソフトウェアも改修しないと、動作が重くなるなどの悪影響が出る。大きな改修をしなくても対応できるソフトウェアもあれば、かなりの開発リソースを投入しないと対応できないソフトウェアもある。そのため、投資が難しいソフトウェアは提供が終了してしまうケースもある。

今回のIEの終了も、さまざまなソフトウェアがクラウド化していく中で、IEだけが従来のアーキテクチャーを引きずっていて対応が難しくなったとも考えられる。おそらくマイクロソフトは、それを見越して新たなWebブラウザー「Edge」を開発したのではないだろうか。ただ現在、WebブラウザーはGoogleの「Chrome」がシェアを独占しているため、そこの巻き返しも考えているのかもしれない。

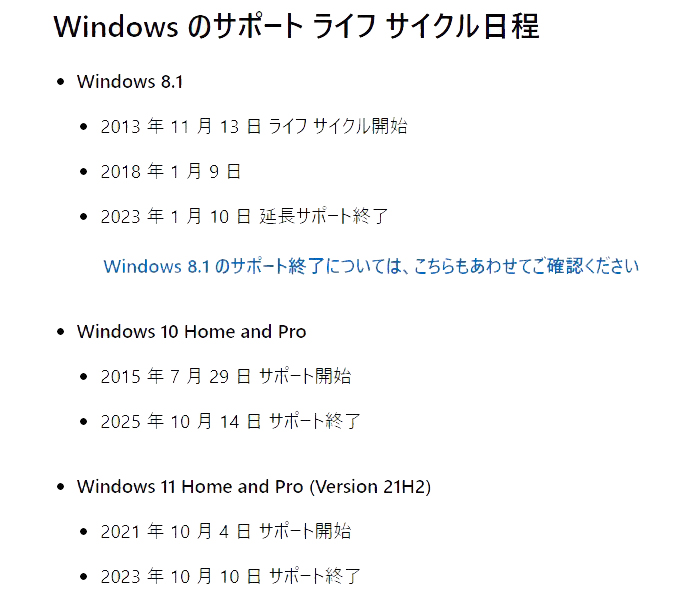

Windowsのサポート期間一覧

引用元:マイクロソフト「Windows のサポート ライフ サイクル日程」

目次へ戻る

2. サポートが終了したソフトを使い続けるリスク

サポート期間が終了すると、たとえ重大な脆弱性が発見されても、基本的に修正パッチなどが提供されない。そのため、サポート期間が終了したソフトウェアを使い続けると、ウイルス感染や不正侵入のリスクが増える。危険性や影響度合いを鑑みてやむなく提供されるケースもあるが、それは非常にまれである。

例えば、2017年5月に世界規模で大量感染が発生したランサムウェア「WannaCry」は、SMBプロトコルというファイル共有機能の脆弱性を悪用して感染を拡大したが、その脆弱性を解消する修正パッチは同年3月に公開されていた。このため、パッチを適用していたパソコンは感染しなかった。感染したのは、Windows XPやWindows 7といったサポートが終了しているOSを搭載したパソコンであった。パッチが提供されていなかったためだ。

マイクロソフトでは、同年5月にサポート終了後のOSに対しても臨時で修正パッチを公開している。WannaCryのように、ランサムウェアの感染であればユーザーはすぐに気づくことができるが、侵入して潜伏するタイプのマルウェアの場合は気づくことが難しい。横移動(ラテラルムーブメント)を行うマルウェアであれば、社内ネットワークを介して感染が拡大する恐れもある。

サポートが終了しているOSを搭載したパソコンは、IT環境よりもOT(産業制御システム)環境で使われていることが多い。専用の機器を制御するためのソフトウェアは、開発時点のパソコンでしか動作しないケースが多いためだ。OT機器は耐用年数が非常に長く、20年、30年と使われるものも珍しくなく、IT機器とはライフサイクルが全く異なる。この長期ライフサイクルにつられ、更新されない(できない)パソコンがペアで生き残ってしまう。

本来、OTシステムはインターネットやITシステムとは接続せず、独立した環境にあるためサイバー攻撃を受けにくいが、実際には接続されていたというケースが増えている。これに気づいたサイバー攻撃者が、OTシステムを狙う事例が増えているのだ。ランサムウェアを仕掛けるにしても、工場は生産を停止することを非常に嫌うため、身代金を支払いやすいこともある。古いOSを搭載したパソコンは格好の標的となるため、サイバー攻撃対策は喫緊の課題といえる。

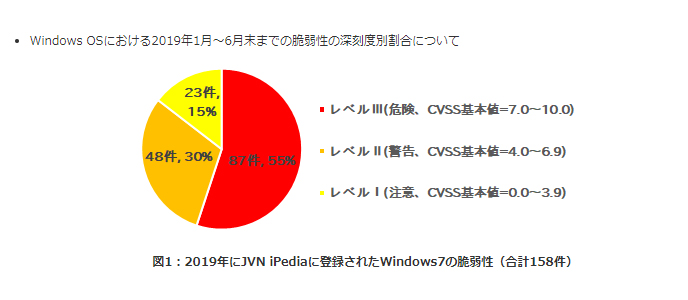

2019年上半期におけるWindows 7の脆弱性(EoSは2020年1月)。サポート終了の半年前でも重大な脆弱性は多く発見されている

引用元:IPA「複数のMicrosoft 社製品のサポート終了に伴う注意喚起」

目次へ戻る

3. セキュリティを意識した後継ソフトの選び方

Webブラウザーに限って言えば、サポートを終了するIEに代わってマイクロソフトはEdgeをリリースしている。まずはEdgeが代替になるか試してみることがベストであろう。特にクラウドサービスである「Microsoft 365」(旧Office 365)との相性は良いであろうし、これにはビデオ会議システム「Teams」も含まれている。もちろん、Chromeへの移行もありだろう。

一般的なソフトウェアであれば、同じような機能を持つものを探すことになる。これは、現在ではそれほど難しいことではないと考えられる。古いOSでしか動作しないソフトウェアについては、例えばOSを最新にして、エミュレーションソフトで古いOSを起動させる方法もある。エミュレーションとは、仮想化技術によって現行OS上に異なるOSをアプリケーションとして起動できる技術のことだ。

起動させるOSはひとつのファイルとして扱われるため、これをコピーすることで容易にバックアップを作成できる。万一、マルウェアに感染してしまったときには、そのOSファイルを削除し、バックアップから起動すれば元通りにできる。この方法なら、ベースのパソコンのOSを最新にできるため、サポート切れの心配は当分ない。

どうしても古いOSでなければならない場合には、脆弱性を狙う攻撃から守るセキュリティ対策が必要となる。これにはWAF(Web Application Firewall)やNDR(Network Detection and Response)が有効だ。WAFは、脆弱性を悪用しようとするリクエスト(エクスプロイトコードを含むパケット)を検知し破棄できるため、古いOSの内側を狙った攻撃に対して備える仮想的なパッチをあてることができる。

NDRは、企業ネットワーク内の通信を可視化することで異常を検知するもの。侵入したマルウェアやそれによるラテラルムーブメント、あるいは内部不正によるデータの持ち出しも検知することができるので、パソコンにセキュリティ対策ソフトを導入できない環境でも保護できる。このように、古いOSでもリスクの少ない状態で動作させる方法はあるので、諦めずにまずは使い続けるための安全な方法を考えることが重要といえる。

まずはIEからEdgeへの移行を試してみるのが良いだろう

(https://www.microsoft.com/ja-jp/edge)

目次へ戻る

【お知らせ】がんばる企業応援マガジン最新記事のご紹介

この記事を社内で共有し、課題解決のヒントにお役立てください

お客様マイページの「連絡ボード」機能を使って、同じ会社のメンバーと簡単にこのページを共有できます。社内で情報を共有し、組織全体の課題解決や業務効率の向上にお役立てください。

社内のメンバーに共有する(企業で共有する)

- (注)連絡ボードを利用するには企業設定が必要です。