【お知らせ】がんばる企業応援マガジン最新記事のご紹介

1. 戦争とサイバー攻撃は表裏一体

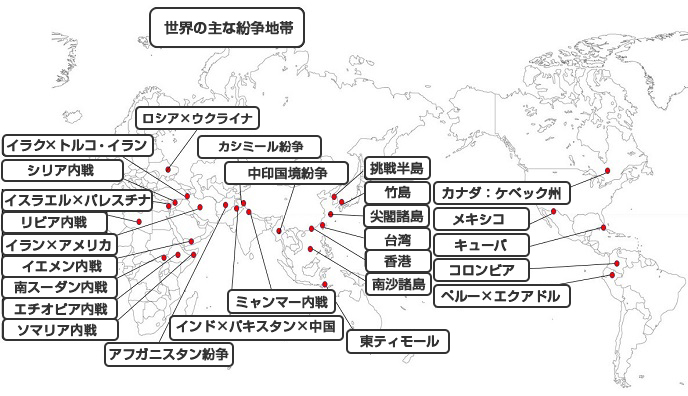

ロシアのウクライナ侵攻によって、「戦争」という言葉が日本でも身近になった。しかし、世界的な視点で見ると、内戦も含めてアフガニスタンやシリア、トルコ、リビア、イエメンなどで今も戦争が起きている。また、いわゆる“火種”と呼ばれる国や地域はもっと多い。朝鮮戦争もいまだに終戦宣言はなされていない状況だ。

戦争と聞くと、武器を持った兵士が侵攻したり、陸海空の戦力を使って攻撃をしかけたりするイメージが強い。それは戦争映画などでよく見られるものであり、実際にロシアのウクライナ侵攻でもそうした映像が流れた。しかし、現代の戦争はそれだけではない。物理的な戦争とサイバー戦争の両方が行われるからだ。

現代の戦争では、「弾丸が飛んでくる前にサイバー攻撃が行われる」といわれる。物理的な戦争を仕掛ける前に、サイバー攻撃を行うわけだ。これは基本的にその国の軍隊、サイバー部隊が実施すると考えられる。通常のサイバー攻撃と異なるのは、相手国のインフラの破壊を主目的としている点だ。インフラもIT化が進んでいるため、サイバー攻撃の標的になり得る。

例えば携帯電話の通信網、インターネット回線、電気、石油、ガス、水道、銀行などのシステムが狙われる。平時であれば、システムの一時的な停止や設定変更などの攻撃を行うが、戦時には「ワイパーマルウェア」と呼ばれるマルウェアが使用される。車のワイパーと同じ意味で、システムそのものを消してしまい復旧を難しくすることを目的とした攻撃だ。

インフラへのサイバー攻撃によって通信や電気などを使えなくしたうえで、物理的な武力による攻撃を行う。もちろん、国民をパニックに陥れる目的も考えられる。また、インターネットやメールを悪用したソーシャルエンジニアリングの手法も活用されるようだ。

ロシアのウクライナ侵攻でも、フェイクニュースが多く見られた。映像を編集・加工して、さも本人が話しているように見せたり、大量の戦闘機が都市の上空を飛んでいたりする映像を流す。こうして国民や現地にいる兵士などの心理にも攻撃をしかけるわけだ。

世界の主な紛争地域(複数の書籍情報等を基に著者作成)

目次へ戻る

2. 大規模なサイバー攻撃を受けたウクライナ

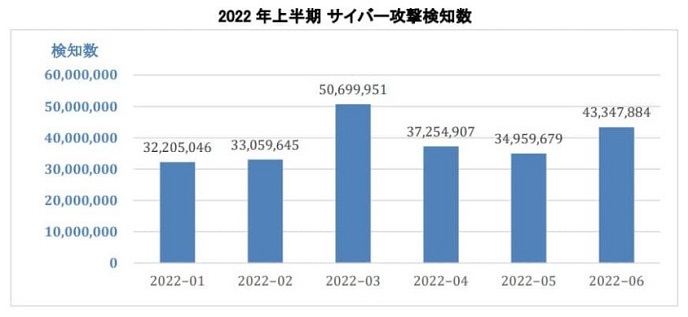

ロシアのウクライナ侵攻は2022年2月24日(日本時間)に開始されたが、欧州では2月上旬から携帯電話に対するサイバー攻撃が急増していた。また、2月23日にはウクライナのコンピューターに対するワイパーマルウェアの使用が確認された。2月24日には、米国の衛星インターネット企業のシステムが不正アクセスされ、欧州を中心とするユーザーのモデムが攻撃された。

サイバー攻撃はウクライナの政府や軍事部門にも行われ、侵攻の開始前後3日間には通常の200%近くまで増加した。3月には、ウクライナ政府をかたるフィッシングメールが送られた。このメールは「重要なセキュリティ更新プログラム」をダウンロードするよう促すもので、ダウンロードして実行してしまうと、最終的に二つのマルウェアに感染する。この他にも、大規模なDDoS攻撃も繰り返し行われている。

ロシアの軍隊だけでなく、複数のサイバー攻撃グループがロシア政府の支持を表明しており、これらのグループも攻撃に加わったと考えられる。また、ロシア国内外の一般市民もサイバー攻撃を行った可能性が高い。これはウクライナ側も同様で、世界で“サイバー攻撃の民主化”が進んだと考えられる。サイバー攻撃は1台のパソコンでも行えるため、その特性が大きく表れたといえるだろう。

これだけのサイバー攻撃を受けながらも、ウクライナに目立った被害は出なかった。インターネットも携帯電話も使うことができ、ウクライナの国民はTwitterなどで状況を世界に発信していた。停電などの被害は、もっぱらミサイルなどの物理的な攻撃によるものだったようだ。

ウクライナは、以前からロシアのサイバー攻撃を受けている。2014年ごろから携帯電話網をダウンさせられたり、オンラインバンキングができなくなったり、停電させられたりしているのだ。さらに、ソーシャルメディアで流された偽情報も、ウクライナ国民を混乱に陥れた。ウクライナはこの教訓から、サイバー攻撃対策を強固にしたと考えられる。そのため今回の侵攻においても目立った被害を受けなかったようだ。

2022年上半期のサイバー攻撃検知数。3月に急増している

転載元:CyberSecurityTIMES「2022年上半期 Webアプリケーションへのサイバー攻撃検知レポート」

目次へ戻る

3. 日本への影響と企業が備えるべきこと

ロシアのウクライナ侵攻は、日本にとってひとごととはいえない。ロシアの隣接諸国は、侵攻の開始と同時に大きな脅威にさらされている。日本でもロシアからのサイバー攻撃が増加しており、物理面でも領空・領海侵犯が急激に増加した。さらにロシアは、ロシアの上空を飛ぶ飛行機は旅客機であっても領空侵犯と見なすと発表し、航空業界も大きな影響を受けている。

ロシアにとって日本は、地政学的に見ても重要な国であり、わが物とする機会をうかがっている。これは中国も同様だ。一方で、日本は軍事的にも米国と同盟関係にあるため、軍事的にいうと日本とは米中露がにらみ合っている場所であるとも言える。ロシアや中国の侵攻を受ける可能性も低くはない。

そして、有事の際には前もって猛烈なサイバー攻撃を受けると考えられる。標的となるのは政府だけでなく、生活インフラや金融機関も狙われ、その関連企業や下請け会社も含まれる。また、フェイクニュースやソーシャルメディアを使った意識操作、フィッシングなどは一般人が標的となる。一般企業や一般人も、セキュリティ対策のレベルやリテラシーのレベルを上げておく必要があるだろう。

物理的な戦争には、戦争法規というものがある。もちろん、それを守らない国も多く存在したが。しかし、サイバー戦争には国際法規が存在していないため、どんな攻撃が行われるか想像がつかない。多くの一般企業、一般人が被害に遭う可能性が高い。戦争の当事国でなくても、サイバー的な手法によって意図せず戦争に加担させられてしまう可能性もある。

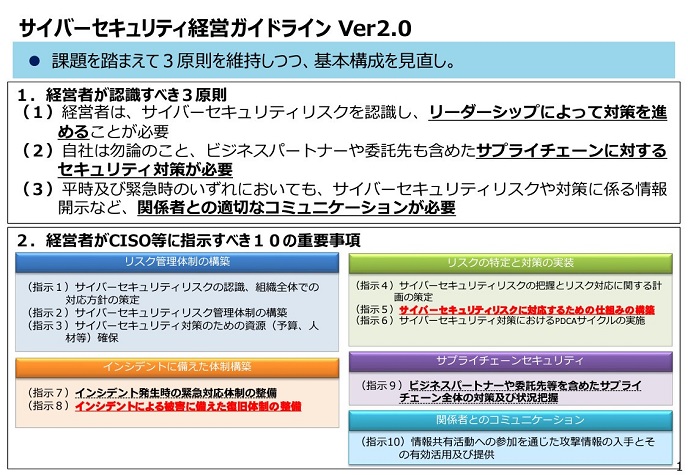

ただし、ウクライナの例を見ても、サイバー攻撃の手法そのものは大きく変化しておらず、想定の範囲内に収まっている。企業においては、政府やサプライチェーンにおけるガイドラインに則(のっと)ったサイバー攻撃対策を実施すれば大きな影響は受けないと考えられる。一般人については、リテラシーをさらに高める必要があるだろう。まずは、現在の脅威となっているサイバー攻撃にしっかり対策することが重要といえる。

サイバーセキュリティ経営ガイドライン Ver2.0

目次へ戻る

【お知らせ】がんばる企業応援マガジン最新記事のご紹介

この記事を社内で共有し、課題解決のヒントにお役立てください

お客様マイページの「連絡ボード」機能を使って、同じ会社のメンバーと簡単にこのページを共有できます。社内で情報を共有し、組織全体の課題解決や業務効率の向上にお役立てください。

社内のメンバーに共有する(企業で共有する)

- (注)連絡ボードを利用するには企業設定が必要です。